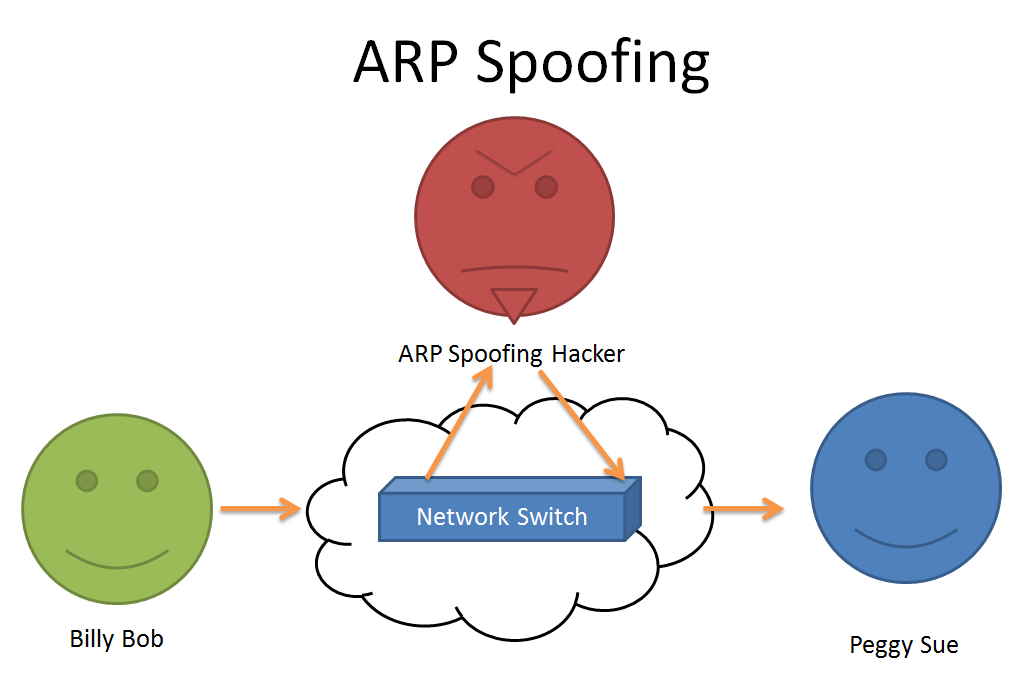

Un ARP Spoofing es una especie de ataque en el que un atacante envía mensajes falsificados ARP (Address Resolution Protocol) a una LAN.

Como resultado, el atacante vincula su dirección MAC con la dirección IP de un equipo legítimo (o servidor) en la red.

Si el atacante logró vincular su dirección MAC a una dirección IP auténtica, va a empezar a recibir cualquier dato que se puede acceder mediante la dirección IP.

ARP Spoofing permite a los atacantes maliciosos interceptar, modificar o incluso retener datos que están en tránsito. Los ataques de suplantación ARP ocurren en redes de área local que utilizan protocolo de resolución de direcciones (ARP).

Los ataques ARP Spoofing pueden tener efectos graves para las empresas. En su nivel más básico, los ataques de suplantación ARP se utilizan para robar información sensible de la empresa. Aparte de esto, los ataques de suplantación de ARP se utilizan a menudo para facilitar otros ataques como:

- De denegación de servicio ataques (Denial-of-service attacks): ataques DoS utilizan ARP Spoofing para enlazar varias direcciones IP en una LAN con la dirección MAC de un solo objetivo. Debido a esto, el tráfico que está destinada a diferentes direcciones IP será redirigido a la dirección MAC del destino, sobrecargando así el objetivo con el tráfico.

- Secuestro de sesiones (Session hijacking): ataques de secuestro de sesión pueden hacer uso de ARP Spoofing para robar los identificadores de sesión, garantizando así el acceso a los atacantes y los sistemas privados de datos.

- Ataques tipo Hombre en el Medio (Man-in-the-middle Attacks): Los ataques MITM pueden utilizar ARP Spoofing para interceptar y/o modificar el tráfico entre dos víctimas.

Típicamente los ataques de suplantación de ARP siguen algunos pasos similares, que incluyen:

- – Primero el atacante abre una herramienta ARP Spoofing, y establece la dirección IP de la herramienta para que coincida con la IP de un objetivo. Algunos de los populares software de suplantación ARP incluyen arpspoof, Arpoison, Cain & Abel y Ettercap.

- El atacante hace uso de la herramienta de ARP Spoofing y escanea las direcciones MAC e IP de los hosts de la subred del objetivo.

- El atacante elige su destino y comienza a enviar paquetes ARP través de la LAN.Estos paquetes contienen la dirección MAC del atacante y la dirección IP de la víctima.

- Como otras computadoras de la red los paquetes ARP de suplantación imitan el cache, los datos que los hosts envían a la víctima, una vez falseados se redireccionan al atacante. A partir de aquí, el atacante puede robar datos o lanzar un ataque más sofisticado de seguimiento.

Detección, Prevención y Protección contra el ARP Spoofing

Los siguientes métodos son medidas recomendadas para la detección, prevención y protección contra ataques de suplantación ARP:

- El filtrado de paquetes: Los filtros de paquetes inspeccionan los paquetes que se transmiten a través de una red. Los filtros de paquetes son útiles en la prevención ARP Spoofing, ya que son capaces de filtrar y bloquear los paquetes con información de la dirección fuente de conflicto (paquetes desde fuera de la red que muestran las direcciones de origen desde el interior de la red y viceversa).

- Utilice software de detección de ARP Spoofing: Hay muchos programas disponibles que ayudarán a las organizaciones a detectar ARP ataques de suplantación. Estos programas funcionan básicamente mediante la inspección y la certificación de los datos antes de su transmisión y el bloqueo de los datos, que parece ser falsa.

- Utilizar protocolos de red criptográficos: Transport Layer Security (TLS), Secure Shell (SSH), HTTP seguro (HTTPS) y otros protocolos de comunicaciones seguras refuerzan la prevención de ataques ARP Spoofing mediante el cifrado de los datos antes de la transmisión de datos y mediante la autenticación cuando se reciben.