Userdir

Habilita en los usuarios la compartición web de la carpeta public_html /home/usuario/public_html Instalar la versión mas nueva de php Activar el modulo de userdir Reiniciar el apache2 Editar el archivo de configuración de userdir En la línea 7 agregar Editar el siguiente archivo /etc/apache2/mods-enabled/php7.3.conf y comentar las ultimas 5 líneas con # En la carpeta del usuario se crea un directorio que se llame public_html y dentro de el debe de crear un archivo que muestre la información de PHP y el conjunto de módulos y dependencias que puede cargar: Reiniciar el apache2 Verificar que el archivo info.php pueda visualizarse en el navegador http://192.168.15.102/~debian Se utiliza ~debian para hacer el llamado de la carpeta public_html del usuario debian para que sea publicada via web.

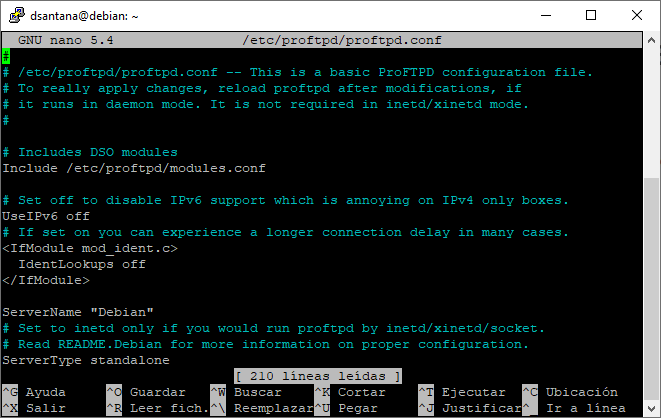

ProFTPd

ProFTPd (Puerto 21) Archivo de configuración de ProFTPd Solo cambiar lo siguiente Reiniciar el ProFTPd Probar la conexión con el FileZilla

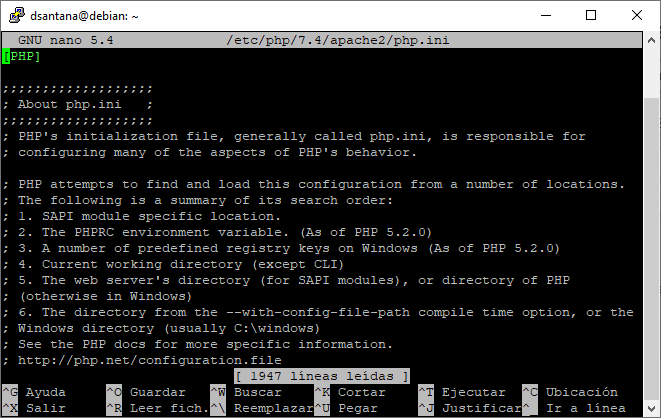

Configuración de PHP

Configuración de PHP – Debian (Puerto 80) A continuación hay lo listado de comandos necesarios para la instalaición manual de lo PHP 7.3 en lo Ubuntu 19.10 o Debian 10. Debes comprobar los nombres de los paquetes en su consola. 1 – Antes de ejecutar cualquier otra acción, actualize su sistema operativo con los comandos a continuación: 2 – Ejecute lo comando sudo apt install php para hacer la instalación del PHP 7.3. En seguida , acepte la instalación de los paquetes requeridos: Si estás utilizando una versión anterior al Ubuntu 19.10 , es necesario añadir un repositorio en su sistema operativo para tener acceso a los paquetes del PHP 7.3. Mira como hacer eso a continuación: Si estás utilizando una versión anterior al Debian 10, es necesario añadir un repositorio en su sistema operativo para tener acceso a los paquetes del PHP 7.3. Mira como hacer eso a continuación: Ejemplo: 3 – Podemos comprobar la versión del PHP ejecutando lo comando: php -v Ejemplo: 4 – Ahora, debemos instalar las extensiones requeridas para la ejecución del Scriptcase: Extensiones por defecto: Extensiones de base de datos: Extensión Driver habilitado en Scriptcase sudo apt install php7.3-pgsql PostgreSQL PDO, PostgreSQL 6.3 o abajo, PostgreSQL 6.4 o mayor, PostgreSQL 7 o mayor sudo apt install php7.3-mysql MySQLi, MySQL PDO sudo apt install php7.3-sqlite3 SQLite PDO sudo apt install php7.3-interbase Firebird, Interbase 6, Interbase 6.5, Firebird PDO sudo apt install php7.3-odbc DB2 ODBC GENERIC, DB2 ODBC GENERIC 6, Generic ODBC, MS Access ODBC, Oracle ODBC, Progress, DB2 PDO ODBC, Progress PDO ODBC, Sybase PDO ODBC sudo apt install php7.3-sybase DBLIB, Sybase PDO DBLIB NOTA: Algunas extensiones de base de datos tienen la dependencia de Drivers de terceros para que sean activados. Haz clic aquí para acceder a las instrucciones de configuración de su base de datos deseada. 5 – Acceda a lo archivo php.ini en la carpeta /etc/php/7.3/apache2/ y configure los valores minimos recomendables de las directivas de lo PHP a continuación para lo funcionamiento correcto de lo Scriptcase. Haga la búsqueda por las directivas y asigne lo valor de acuerdo con lo ejemplo a continuación: 6 – Por defecto, el PHP deshabilita algunas funciones que són requeridas para la ejecución del Scriptcase. Haz clic aquí para tener acceso al listado de funciones. disable_functions = Ejemplo: 7 – Configure lo TimeZone del PHP de acuerdo con su región. Debes utilizar lo valor disponible en la documentación del PHP. Busque por la línea date.timezone en su php.ini, elimine lo comentario y edite de acuerdo con lo TimeZone elejido. Ejemplo: 8 – Haga la configuración de la carpeta que tendrá lo almacenamiento de los archivos temporales. Busque por la línea ;session.save_path, elimine lo comentario y informe la ruta hasta su carpeta temporal.. Ejemplo: 9 – Guarde todos los cambios hechos y reinicie lo servicio del Apache utilizando lo comando a continuación en la consola: 10 – Comprobe los cambios hechos por medio de lo archivo info.php. Usted debe crear este archivo y poner en la carpeta /var/www/html/con lo contenido a continuación: En seguida, compruebe en su browser la pagina generada por medio de lo enlace 127.0.0.1/info.php. NOTA: Para más informaciones a cerca de la función phpinfo(), acceda a la documentación del PHP.

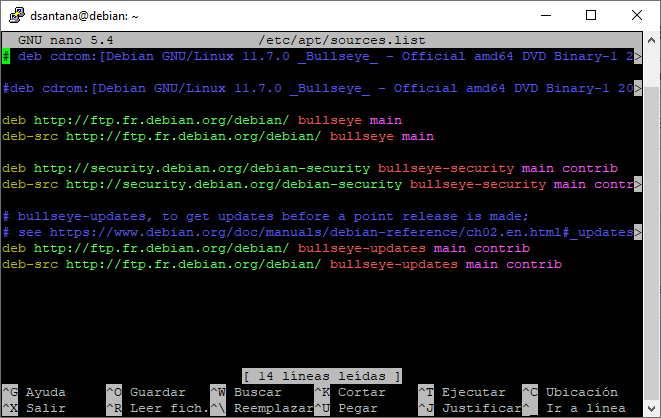

Configurar tu repositorio de GNU/Linux Debian

Configurar tu repositorio de GNU/Linux Debian de forma manual es sumamente sencillo. En algunas ocasiones, nuestra distribución Debian se instalará con los paquetes base y no tendremos configurados los repositorios oficiales, por lo que no podremos instalar paquetes ni programas nuevos con apt-get o aptitude o con nuestro gestor gráfico de paquetes. Les enseñaré a configurar los repositorios oficiales de forma manual para poder instalar los paquetes que necesitemos de forma fácil y rápida. ¿QUÉ ES UN UNA RÉPLICA? Debian se distribuye mediante réplicas=copias a través de cientos de servidores en Internet. Usar un servidor cercano a nuestro lugar de trabajo ayuda a acelerar la descarga a la vez que se reduce la carga en los servidores centrales así como en la propia Internet en general. Las réplicas/copias de Debian pueden ser de tipo primarias o secundarias, según las siguientes definiciones: Para una descarga lo más rápida posible, debemos usar el servidor de réplicas más cercano a nosotros, ya sea una réplica primaria o secundaria. 1.- REQUERIMIENTOS Los únicos requerimientos para seguir este tutorial son los siguientes: 2.- SINTAXIS DEL FICHERO SOURCES LIST Una duda que a veces surge a la hora de configurar los repositorios es saber que significan las palabras main, contrib y non-free. Debian clasifica sus paquetes dependiendo del grado de libertad y que tan compatible son con la licencia GPL y sus directiva Debian. Cada paquete, por tanto, irá entro de una rama u otra. En el nombre de la distribución, podemos usar tanto el «nombre/alias» como la «clase». Así por ejemplo, se corresponden actualmente el nombre (wheezy, jessie, stretch, sid) con la clase (oldstable, stable, testing, unstable) respectivamente. SID es siempre SID (Still in Development). Aunque podemos usar cualquiera de sus dos formas, hay una pequeña diferencia entre ellas. Por ejemplo, si estamos usando un sistema con Debian 8.6 de nombre «jessie» y no queremos que se nos actualice cuando Debian publique nuevas versiones, debemos usar «jessie» en lugar de «stable». Si usamos «stable», el día que jessie pase a «oldstable» nuestro sistema se actualizará a «strech» que pasará de testing a stable. Una vez entendido la anterior explicación, será necesario editar el fichero de repositorios /etc/apt/sources.list y añadirle/modificar las líneas correspondientes para nuestra distribución siguiendo la siguiente sintaxis: Por ejemplo, para configurar nuestro equipo con «Debian Jessie» y el Mirror de FTP España de Debian, la sintaxis es la siguiente: 3.- LISTADO DE REPOSITORIOS El listado de los repositorios que podemos usar están publicados en la Web Oficial de Debian aquí https://www.debian.org/mirror/list 4.- ACTUALIZANDO LA INFORMACIÓN DISPONIBLE EN EL/LOS REPOSITORIOS El siguiente paso será actualizar los paquetes disponibles con el comando «apt update». Si todo ha ido bien, veremos la salida del comando muy similar a la siguiente: Tras comprobar que accedemos correctamente a los repositorios configurados manualmente, podemos ya instalar paquetes de forma individual, actualizar el sistema o subir de versión. EN el siguiente ejemplo se ve un upgrade de los paquetes de Debian Jessie: Funcional el chido

Configurar servidores DNS

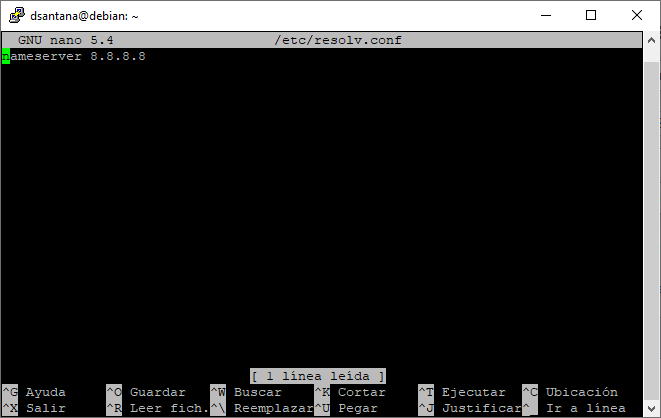

Configurar servidores DNS en Linux/Ubuntu usando la consola (Puerto 53) En la terminal de Linux/Debian editar el archivo de configuración de los servidores DNS con el siguiente comando: En ese archivo tendrás que añadir las direcciones IP de los servidores DNS que desees. Puedes añadir tantos servidores DNS como quieras utilizando repetidamente el comando nameserver direccion_ip. En el caso de que no te lo sepas, puedes utilizar la dirección IP 8.8.8.8 que es la dirección IP de un servidor DNS de Google. Reinicia las interfaces de red para aplicar los cambios. Esto puedes hacerlo de la siguiente manera: Si tuvieras algún problema con el comando anterior, puedes probar a deshabilitar y habilitar de nuevo la interfaz de red que acabamos de configurar de la siguiente manera: Comprueba que tienes conectividad con otros equipos de la red y que tienes conexión a Internet.

Configuración de IP estática

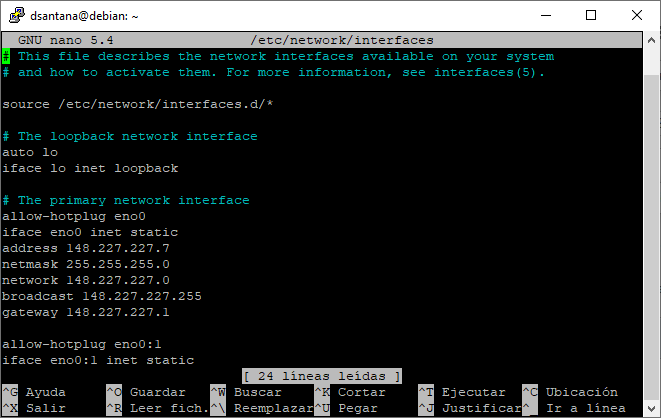

Configurar dirección IP estática en Linux/Debian usando la consola (TCP/UDP) En la terminal de Linux/Bebian Comprueba las interfaces de red que tienes en el equipo. Podrás observar que las inferfaces de red ethernet empiezan con la abreviatura enp0s, que las interfaces de red inalámbrica empiezan con la abreviatura wlan y que además tienes una interfaz de red de loopback con la abreviatura lo que sirve para comprobar si tienes conectividad con tu propia máquina en la dirección IP 127.0.0.1. En mi caso solamente tengo una interfaz de red ethernet llamada enp0s3 y la interfaz de red de loopback llamada lo como puedes observar en la siguiente imagen: Edita el archivo de configuración de las interfaces de red con el siguiente comando: En ese archivo tendrás que asignar una dirección IP fija las interfaces de red que desees. En mi caso el interfaz de red que quiero configurar hemos visto que se llama enp0s3 pero en tu caso puede ser que se llame eth1, eth2, eth3, etc por lo que tendrías que sustituir enp0s3 por el nombre de tu interfaz de red. El aspecto de mi archivo de configuración de las interfaces de red es el siguiente: Donde: Reinicia las interfaces de red de tu servidor para aplicar los cambios. Esto puedes hacerlo de la siguiente manera: Si tuvieras algún problema con el comando anterior, puedes probar a deshabilitar y habilitar de nuevo la interfaz de red que acabamos de configurar de la siguiente manera: Comprueba que tienes conectividad con otros equipos de la red y que tienes conexión a Internet. En caso de que tengas conectividad con otros equipos de tu red pero no tengas conexión a Internet, quizás te falte configurar los servidores DNS.

CertBot

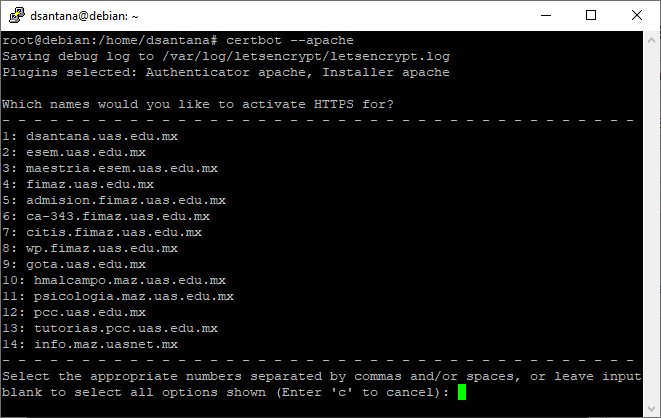

Paso 1: Instalación de Certbot El primer paso para usar Let’s Encrypt para obtener un certificado SSL es instalar el software Certbot en su servidor. Nota : actualmente, Certbot no está disponible en los repositorios de software de Debian de forma predeterminada, pero es posible configurar el buster-backportsrepositorio en su /etc/apt/sources.listarchivo para permitirle instalar una versión posterior del software Certbot con APT . Los backports , sin embargo, son paquetes recompilados de los repositorios inestables y de prueba de Debian que han sido recompilados para ejecutarse en una distribución estable de Debian. Estos paquetes no se prueban regularmente y es posible que no siempre estén actualizados. En consecuencia, el backport de Certbot instalará la versión0.31mientras que la versión actual a partir de este escrito es1.09. Una diferencia notable entre estas versiones de Certbot es que la configuración predeterminada para la versión0.31habilitará TLS v1.0 y TLS v1.1, dos protocolos de seguridad que han quedado obsoletos en la mayoría de los principales navegadores web, y habilitar estos protocolos puede presentar una vulnerabilidad de seguridad. Si bien es posible cambiar este valor predeterminado, hacerlo puede interrumpir las actualizaciones automáticas que hacen que Certbot sea tan útil. Hasta que una versión más reciente de Certbot esté disponible en los repositorios de Debian APT, este tutorial seguirá la recomendación de instalación de la versión de la documentación de Certbot.1.09con snappy , un administrador de paquetes desarrollado para sistemas Linux que instala paquetes en un formato denominado snaps . Para instalar Certbot como un complemento en Debian, primero debe haberlo snapdinstalado en su servidor. snapdes un demonio necesario para instalar, usar y administrar instantáneas. La instalación del snapdpaquete también instalará el snapcomando en su servidor. Para instalar snapd, actualice su índice de paquetes local si no lo ha hecho recientemente: Luego instale el snapd: Después de ejecutar este comando, se le pedirá que confirme que desea instalar snapdy sus dependencias. Hágalo presionando Yy luego ENTER. Luego, use el snapcomando para instalar el corecomplemento. Esto instalará algunas dependencias en su servidor que son necesarias para cualquier complemento que instale, incluido el complemento Certbot: Luego actualice el corecomplemento. Si lo hace, se asegurará de tener snapdinstaladas las últimas versiones y sus dependencias: Después de eso, puede instalar el certbotcomplemento con el siguiente comando. Tenga en cuenta que las instantáneas se pueden instalar en uno de los tres niveles de confinamiento que brindan diversos grados de aislamiento de su sistema. Por ejemplo, la mayoría de las instantáneas se instalan en el –strictnivel de confinamiento de manera predeterminada, lo que evita que estos programas accedan a los archivos o la red de su sistema. Debido a que se debe permitir que Certbot edite ciertos archivos de configuración para configurar correctamente los certificados, este comando incluye la –classicopción. Este nivel de confinamiento permite que cualquier instantánea instalada debajo de él tenga el mismo acceso a los recursos del sistema que los paquetes tradicionales: Instalación de python3 Instalación de classic certbot Este proceso de instalación instalará el certbotejecutable en el /snap/bin/directorio. Cree un enlace simbólico a este archivo en el /usr/bin/directorio para asegurarse de que puede ejecutar el certbotcomando en cualquier parte de su sistema: Certbot ahora está listo para usar, pero para que configure SSL para Apache, debemos verificar que Apache se haya configurado correctamente. Paso 2: Configuración del certificado SSL Certbot necesita poder encontrar el host virtual correcto en su configuración de Apache para configurar automáticamente SSL. Específicamente, lo hace buscando una ServerNamedirectiva que coincida con el dominio para el que solicita un certificado. Si siguió el paso de configuración del host virtual en el tutorial de instalación de Apache , debería tener un VirtualHostbloque para su dominio con la directiva ya configurada correctamente./etc/apache2/sites-available/your_domain.confServerName Para verificar, abra el archivo de host virtual para su dominio usando nanosu editor de texto favorito: Encuentra la ServerNamelínea existente. Debería verse así, con su propio nombre de dominio en lugar de your_domain:/etc/apache2/sitios-disponibles/su_dominio.conf Si aún no lo hace, actualice la ServerNamedirectiva para que apunte a su nombre de dominio. Luego guarde el archivo y salga de su editor. Si usó nano, hágalo presionando CTRL + X, Yy luego ENTER. A continuación, verifique la sintaxis de sus cambios de configuración: Si no hay ningún error de sintaxis, verá esto en su salida: Si obtiene un error, vuelva a abrir el archivo de host virtual y verifique que no haya errores tipográficos o que falten caracteres. Una vez que la sintaxis de su archivo de configuración sea correcta, vuelva a cargar Apache para cargar la nueva configuración: Certbot ahora puede encontrar el VirtualHostbloque correcto y actualizarlo. A continuación, actualicemos el firewall para permitir el tráfico HTTPS. Paso 3: Permitir HTTPS a través del cortafuegos Si tiene ufwhabilitado el firewall, como se recomienda en las guías de requisitos previos, deberá ajustar la configuración para permitir el tráfico HTTPS. Afortunadamente, cuando se instala en Debian, ufwviene con algunos perfiles que ayudan a simplificar el proceso de cambiar las reglas del firewall para el tráfico HTTP y HTTPS. Puede ver la configuración actual escribiendo: Si siguió el Paso 2 de nuestra guía sobre Cómo instalar Apache en Debian 10 , el resultado de este comando se verá así, mostrando que solo se permite el tráfico HTTP al servidor web: Para permitir adicionalmente el tráfico HTTPS, permita el perfil «WWW completo» y elimine la asignación de perfil «WWW» redundante: Su estado ahora debería verse así: A continuación, ejecutemos Certbot y obtengamos nuestros certificados. Paso 4: Obtener un certificado SSL Certbot proporciona una variedad de formas de obtener certificados SSL a través de complementos. El complemento de Apache se encargará de reconfigurar Apache y recargar la configuración cuando sea necesario. Para usar este complemento, escriba lo siguiente: Esto se ejecuta certbotcon el –apachecomplemento y se usa -dpara especificar los nombres para los que desea que el certificado sea válido. Si es la primera vez que corre certbot, se le pedirá que ingrese una dirección de correo electrónico y acepte los términos del servicio. Además, le preguntará si está dispuesto a compartir su dirección de correo electrónico con Electronic Frontier Foundation , una organización sin fines de lucro que defiende los derechos digitales y también es el fabricante de Certbot. Siéntase libre de ingresar Ypara compartir su dirección de correo electrónico o Npara rechazar. Después de hacerlo, certbotse comunicará con el servidor Let’s Encrypt, luego ejecutará un desafío para verificar que controla el dominio para el que está solicitando un certificado. Si eso tiene éxito, la configuración se actualizará automáticamente y Apache se volverá a cargar

Instalación de Debian

Empezando la instalación Lo primero que tendremos que hacer será seleccionar el idioma de nuestra distro, el cual se aplicará también al asistente de instalación. El siguiente paso será elegir nuestra ubicación. Gracias a ella Debian podrá configurar automáticamente la zona horaria y nuestra localización. Y también elegiremos el idioma de nuestro teclado. Ahora que el idioma y el teclado de nuestra distro están configurados, podemos continuar. Detectar y configurar el hardware Después de las primeras configuraciones, Debian dedicará un tiempo a volcar los datos de nuestro medio de instalación (del USB, del CD o de la ISO) al ordenador para poder acceder a ellos más rápidamente. También aprovechará para detectar todo el hardware de nuestro ordenador, configurarlo para que funciones y, por supuesto, conectarnos a Internet. Este proceso puede tardar hasta unos minutos, dependiendo de la potencia del PC. Debemos esperar con calma a que termine. También podremos darle un nombre a nuestro PC (para identificarlo mejor en red) y, además, unirle a un dominio, si trabajamos con esta característica (esto es más para empresas). Si no lo usamos, podemos dejarlo en blanco. Ya tenemos Debian en español, configurada la región del sistema, y conectado a la red. Hora de seguir. Crear y proteger usuarios al instalar Debian Llegados a este punto, lo que tenemos que hacer es crear los usuarios y proteger adecuadamente las cuentas. Lo primero que nos pedirá Debian es introducir la contraseña que queremos darle a la cuenta de superusuario, o root. Esta contraseña debe ser larga y robusta, ya que cualquiera que tenga acceso a ella tendrá control total sobre el equipo. Después de haber creado la cuenta de superusuario es hora de crear el primer usuario. Debian nos pedirá que introduzcamos en primer lugar el nombre completo del mismo. Y el nombre de usuario que le queremos dar. Y en tercer lugar, la contraseña de dicho usuario. Esta contraseña también debe ser segura si queremos evitar que personas no autorizadas se conecten al PC sin permiso. Ya tenemos los usuarios creados. Sigamos completando la instalación de Debian. Otras configuraciones del sistema A continuación, lo que haremos será elegir la ubicación de nuestra zona horaria, ya que así se podrá ajustar el reloj automáticamente en función de ella. Ahora le ha llegado el turno al disco duro. Debian, como cualquier otro Linux, utiliza una serie de particiones y puntos de montaje necesarios para poder guardar todos los datos. Si vamos a dedicar todo el disco podemos usar el método guiado para que el proceso de creación de las particiones sea lo más sencillo posible. Si somos usuarios avanzados, y queremos tener más control sobre las particiones, entonces podemos usar el método manual. También podemos elegir alguna de las otras dos opciones si lo que buscamos es aplicar un cifrado al disco para protegerlo. Nosotros vamos a usar el método guiado para usar todo el disco. Lo primero será seleccionar el disco duro o SSD donde vamos a instalar nuestra distribución. En el siguiente paso elegiremos la estructura de particiones que vamos a usar. Podemos instalar todo el sistema en una partición, separar la /home en una partición diferente, o crear particiones independientes para /var y /tmp. El asistente de instalación de Debian hará los cálculos correspondientes, y podremos ver un resumen con todos los cambios que se van a realizar. Si está todo correcto, aceptamos los cambios y, una vez particionado el disco, comenzará la instalación como tal. Ya está todo listo. Ahora comienza la instalación. Comenzando la copia de archivos para instalar Debian Debemos esperar a que el sistema termine de instalarse en el PC. Durante el proceso se descargarán los paquetes que faltan al usar la imagen netint, y se configurará la distro para poder funcionar. Al acabar la copia de archivos, el asistente nos preguntará si tenemos otro CD o DVD de software que queramos instalar al mismo tiempo. Esto era bastante frecuente en el pasado, pero ahora ya está en desuso. Por tanto, como no tendremos otro medio de instalación, elegiremos la opción «No». Ahora Debian nos pedirá que elijamos la ubicación del servidor de los repositorios desde donde se descargarán los paquetes y las actualizaciones. Es recomendable que este servidor esté lo más cerca posible de nuestro país para que la velocidad sea lo mayor posible. Y también tendremos que elegir el servidor desde donde bajar todo. Generalmente, el que viene por defecto (deb.debian.org) suele ser una buena elección. Por último, si usamos un proxy o alguna configuración de red extraña, tendremos que introducirla. Con todo esto, el asistente de instalación de Debian se conectará a los repositorios y actualizará la base de datos de software, descargando otras dependencias o listas que no se encuentren en el sistema. Y, no menos importante, podemos configurar si queremos compartir datos anónimos de uso. Por defecto, no. Ya tenemos nuestra distribución instalada y configurada. Pero antes de terminar, podremos elegir el software que queremos instalar. Instalando software adicional Ahora que ya tenemos la distro instalada en el PC, antes de empezar a trabajar con ella podemos elegir qué programas que queremos instalar. Debian nos va a permitir elegir el entorno de escritorio que queremos instalar, si queremos instalar algún servidor concreto o las utilidades estándar del sistema. Hacemos clic sobre continuar, y comenzará la descarga e instalación de los paquetes que hayamos seleccionado. Este proceso puede tardar también bastante tiempo, por lo que debemos esperar a que acabe. Cuando acabe el proceso, ya estaremos en el paso final. Lo único que nos quedará por hacer es elegir si queremos instalar el gestor de arranque GRUB, e indicar en qué unidad queremos instalarlo. Ya hemos terminado de instalar Debian. Ya solo nos queda dejar que finalice el asistente, reiniciar el ordenador y podremos empezar a disfrutar de nuestra nueva distro Linux. Videos

Samba 4 como Controlador de Dominios AD DC en Debian 12

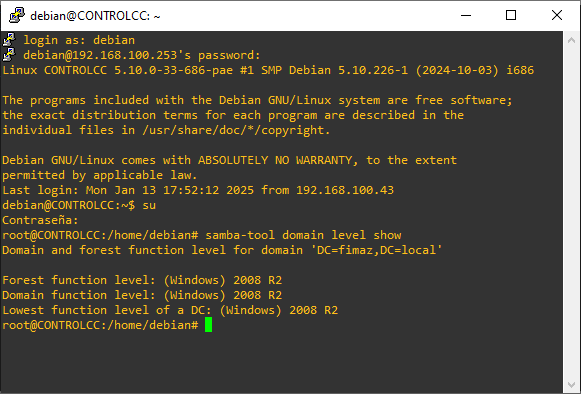

Samba es un software libre que permite la interoperabilidad entre sistemas operativos Unix/Linux y Windows. Proporciona servicios de archivos e impresión para clientes SMB/CIFS (Server Message Block/Common Internet File System), que son los protocolos utilizados por Windows para compartir archivos e impresoras en una red. Con Samba, puedes: Samba es una herramienta esencial para entornos mixtos donde se utilizan tanto sistemas Windows como Linux, ya que facilita la colaboración y el intercambio de recursos entre estos sistemas. La última versión estable de Samba es la 4.21.3, lanzada el 6 de enero de 2025. Esta versión incluye varias mejoras y correcciones de errores en comparación con las versiones anteriores. esta versión el nivel más alto de Controlador de Dominio y bosque de AD DC que puede emular es: Windows 2008 R2. NOTA IMPORTANTE sobre Kerberos En un AD, Kerberos se utiliza para autenticar usuarios, máquinas y servicios. A partir de Samba 4.7, se proporciona soporte experimental para el KDC (Key Distribution Center) de Kerberos de MIT. En otros casos, Samba utiliza el KDC de Heimdal incluido en Samba. En este manual se detallan los pasos necesarios para instalar y configurar Samba 4 como Controlador de Dominio (AD DC) en Debian GNU/Linux 12 y sus derivados. Actualizar el servidor Antes de comenzar con la instalación de Samba 4.7 como Controlador de Dominio (AD DC), es fundamental actualizar nuestro servidor Debian GNU/Linux con las últimas versiones de seguridad y del kernel. Para ello, ejecuta los siguientes comandos: hostname, nombre del servidor Debemos configurar el nombre del servidor con un nombre descriptivo, Por ejemplo Servidor CONTROLCC editando el archivo /etc/hostname IP fija en el servidor Una vez instalado Debian GNU/Linux, el sistema está configurado para obtener automáticamente la configuración de red (IP, máscara de red, servidores DNS, puerta de enlace) a través del servicio DHCP. Sin embargo, dado que hemos instalado un servidor, es necesario asignarle una dirección IP estática. Vamos a configurar la interfaz de red enp0s3 (denominación de la primera tarjeta de red en sistemas Linux) con la dirección IP estática 192.168.1.200. También es necesario especificar la dirección del dispositivo de acceso a Internet, la puerta de enlace o gateway (192.168.1.1). Nota importante: El nombre de las interfaces de red varía según el tipo de adaptador instalado. En este manual nos referimos a la primera interfaz de red como enp0s3, pero el nombre debe reemplazarse por la designación real de su interfaz de red. La configuración de las interfaces de red está almacenada en el archivo de texto /etc/network/interfaces. Realizamos la siguiente modificación usando el editor nano: ======================================# The loopback network interfaceauto loiface lo inet loopback # The primary network interface# allow-hotplug enp0s3# iface enp0s3 inet dhcp Una vez que el servidor está configurado con una dirección IP fija, activamos la interfaz de red con el siguiente comando: Hosts: Resolución de DNS en el servidor La herramienta resolvconf actualiza automáticamente el archivo de configuración de resolución de nombres (DNS), llamado /etc/resolv.conf. Tanto el servidor como los clientes del dominio deben usar un servidor DNS capaz de resolver las zonas DNS de AD. Esta herramienta, por defecto, reescribe el archivo /etc/resolv.conf en cada arranque. Por lo tanto, vamos a usar la resolución de DNS en el archivo /etc/hosts. Vamos a añadir las DNS en el archivo /etc/hosts para permitir las búsquedas por nombres DNS. NTP: Sincronizar la hora Kerberos requiere una hora sincronizada en todos los miembros del dominio. Para ello, procedemos a instalar el servidor de hora NTP. Usamos el siguiente comando: Instalar los paquetes necesarios para Samba4 AD DC Para instalar el controlador de dominio de Active Directory, instalamos Samba y todos los paquetes necesarios. Usamos el siguiente comando: Durante la instalación, el instalador nos hará una serie de preguntas para configurar el controlador de dominio. En la primera pantalla, debemos escribir un nombre para el valor predeterminado de Kerberos en mayúsculas. Escribimos el nombre que usaremos en el dominio, en mayúsculas y pulsamos Enter para continuar. Ahora escribimos el nombre de host del servidor Kerberos para nuestro dominio. Usamos el mismo nombre que para el dominio, pero esta vez en minúsculas y pulsamos Enter para continuar. Finalmente, escribimos el nombre de host para el servidor administrativo del reino Kerberos. Usamos el mismo nombre del dominio y pulsamos Enter para finalizar la instalación. Instalar los paquetes necesarios para Samba4 AD DC Para instalar el controlador de dominio de Active Directory, debemos instalar Samba y todos los paquetes necesarios. Usando los siguientes comandos: Este es el resultado de parar/des-habilitar los servicios: Muy Importante: Antes de empezar con el aprovisionamiento, debemos cambiar el nombre de smb.conf o eliminar la configuración original de Samba (smb.conf). Este paso es obligatorio antes de aprovisionar Samba AD, ya que durante la provisión, Samba crea un nuevo archivo de configuración desde cero y generará errores si encuentra el antiguo archivo smb.conf. En este manual, he preferido cambiar el nombre de smb.conf a smb.conf.original. Ahora iniciamos el aprovisionamiento de dominios de forma interactiva, aceptando las opciones predeterminadas que nos ofrece. Además, nos aseguramos de introducir la dirección IP de nuestro servidor DNS o de un servidor externo (en este caso hemos usado el servidor de fimaz.local 192.168.100.253). También debemos escribir una contraseña segura para la cuenta de Administrador. NOTA IMPORTANTE: Si elige una contraseña débil para la cuenta de administrador, la provisión del dominio fallará. A continuación, se presentan las preguntas que nos hace el asistente. En azul están las opciones que debemos introducir y en fucsia se encuentran las opciones por defecto, que en la mayoría de los casos son válidas y solo es necesario pulsar la tecla Enter: Ahora iniciamos y habilitamos los demonios de Samba Active Directory Domain Controller . Capturas de pantalla del comando: systemctl unmask samba-ad-dc Capturas de pantalla del comando: systemctl start samba-ad-dc Capturas de pantalla del comando: systemctl enable samba-ad-dc Samba 4 AD DC ya esta funcionando A partir de momento Samba 4 AC DC esta completamente operativo. El nivel más alto de dominio que Samba está emulando debería ser Windows AD DC 2008 R2 . Lo vamos a verificar con la ayuda de la herramienta samba-tool . Verificando el servidor de archivos Nota importante: Las capetas compartidas de netlogon y las sysvol se crean automáticamente durante el aprovisionamiento ya que son obligatorias en el Controlador Dominios. Verificación de DNS Para verificar que la configuración

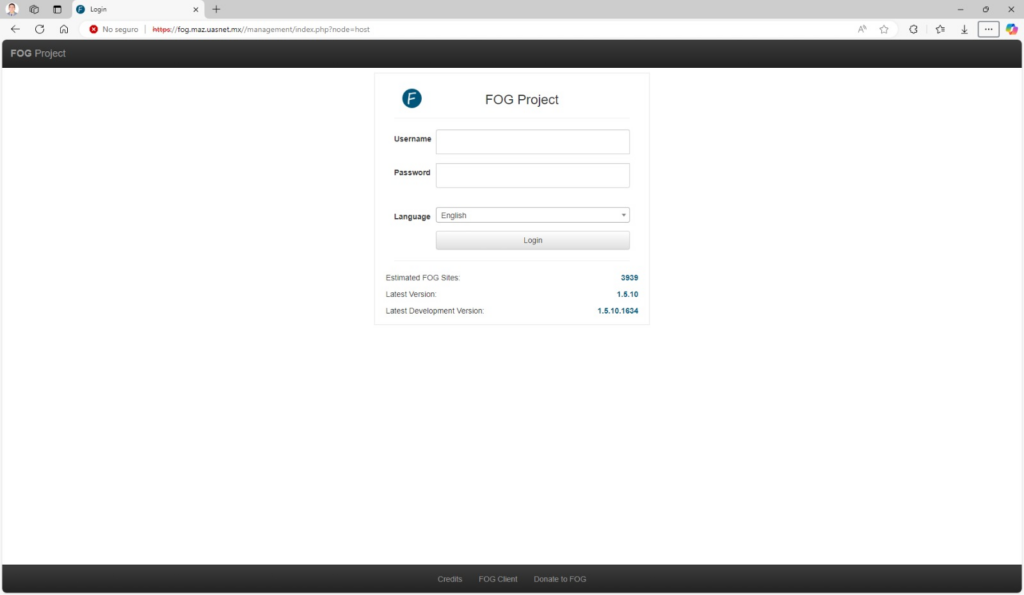

Fog Project

Que es FOG FOG es una solución de imágenes de computadora de código abierto, gratuita y basada en Linux para varias versiones de Windows (XP, Vista, 7, 8 / 8.1, 10), Linux y Mac OS X. Reúne algunas herramientas de código abierto con PHP -interfaz web basada en. FOG no utiliza ningún disco de arranque ni CD; todo se hace a través de TFTP y PXE. Su PC arranca a través de PXE y descarga automáticamente un pequeño cliente Linux que hace todo el trabajo duro de crear imágenes de su máquina. Además, con FOG, muchos controladores de red están integrados en el kernel del cliente (vanilla linux), por lo que realmente no necesita preocuparse por los controladores de red (a menos que aún no haya compatibilidad con el kernel). FOG también admite colocar una imagen que proviene de una computadora con una partición de 80 GB en una máquina con un disco duro de 40 GB, siempre que los datos tengan menos de 40 GB. FOG admite multidifusión, lo que significa que puede crear imágenes de muchas PC desde la misma transmisión. Por lo tanto, debería ser tan rápido si está creando imágenes de 1 PC o 20 PC. Características FOG es más que una simple solución de imágenes, FOG se ha convertido en una solución de imágenes / clonación y administración de redes. Cómo ejecutar FOG FOG se implementa mejor en un servidor dedicado, en cualquier máquina de repuesto que tenga. Le recomendamos que tenga suficiente espacio en el disco duro. El uso de una matriz RAID permite crear imágenes de varios equipos simultáneamente sin una gran degradación del rendimiento. Se recomienda una tarjeta de red gigabit. Para una compresión y descompresión de imágenes más rápidas, proporcione la mayor cantidad de procesador y RAM que pueda tener disponible. ¿Cuánto cuesta FOG? FOG es un proyecto de código abierto y tiene licencia GPL, lo que significa que puede usar FOG en tantas computadoras como desee de forma gratuita. Esto también significa que si desea realizar cambios en el código fuente, puede hacerlo. Los creadores de FOG no obtienen beneficios de este proyecto a excepción de las donaciones. ¡NIEBLA viene SIN NINGUNA GARANTÍA y los creadores de NIEBLA NO SON RESPONSABLES DE NINGÚN MODO POR CUALQUIER DAÑO O PÉRDIDA CAUSADA POR NIEBLA! Consulte el archivo de licencia incluido con la versión de FOG para obtener más información. Dicho esto, intentamos hacer un muy buen trabajo apoyando a nuestros usuarios; de hecho, uno de los objetivos de FOG es tener un mejor soporte que la mayoría de los productos comerciales. Todas las solicitudes de soporte deben realizarse a través del foro de FOG que se encuentra en: https://forums.fogproject.org/ ¡Gracias por apoyar el software de código abierto y disfrútelo! Fondo Al trabajar en un entorno educativo, los técnicos de nuestra organización a menudo rediseñaban las computadoras en sus actividades diarias. Durante mucho tiempo utilizamos un producto comercial que en muchos sentidos no satisfacía nuestras necesidades. No estaba basado en la web y necesitaba crear discos de controladores, disquetes o unidades USB. Otras cosas fueron muy difíciles, como buscar un host por dirección MAC; y el producto era caro, incluso con un descuento educativo. Así que comenzamos a investigar formas en las que podíamos hacer las cosas mejor, y mientras nuestra organización luchaba por hacer que un producto comercial funcionara mejor al intentar ejecutar los dos de arranque y probarlo en Windows PE, nosotros, el equipo de FOG, comenzamos a construir Linux solución en nuestro propio tiempo. Finalmente obtuvimos una versión funcional y decidimos lanzarla como código abierto ya que usamos muchos otros productos de código abierto, y pensamos que deberíamos retribuir a la comunidad. Requisitos Antes de sumergirse directamente en la instalación de FOG, debe decidir qué sistema operativo de servidor va a utilizar. FOG está hecho para instalarse en la distribución basada en RedHat CentOS, Fedora, RHEL, entre otros, así como en Debian, Ubuntu y Arch Linux. ¡Elige el que más te guste y sobre el que tengas conocimientos! Se sabe que FOG funciona con cualquiera de los sistemas mencionados anteriormente. Hay muchos manuales de instalación disponibles. Esta lista es solo para fines informativos, ya que el script de instalación de FOG descargará e instalará automáticamente los componentes requeridos: La configuración de LAMP también se puede ajustar fácilmente para un «sistema WAMP (Windows Apache MySQL PHP)», aunque requerirá un poco más de conocimiento sobre qué paquetes usar y cómo integrar con el sistema FOG. Elija la distribución de la que tenga más conocimientos. Sin embargo, esta lista no es de ninguna manera una lista absoluta a seguir. Obteniendo el proyecto FOG La última versión de FOG Project es 1.5.9 , lanzada el 13 de septiembre de 2020. En este momento, la instalación del servidor FOG solo es compatible con una computadora con Linux. Recomendamos utilizar una distribución de soporte a largo plazo destinada a servidores, como CentOS o Debian , aunque puede utilizar una variedad de otras distribuciones. También recomendamos instalar FOG Project dentro de una máquina virtual, para facilitar las copias de seguridad y las actualizaciones. Descargando Puede descargar un archivo tar o ZIP preempaquetado de la última versión de FOG Project, v1.5.9: TAR.GZ o ZIP .Verifique que su descarga coincida con una de las siguientes sumas de comprobación: Instalando Para instalar FOG Project, se requiere una conexión a Internet . Durante la instalación, descargará otros binarios e instalará las dependencias necesarias. Se pueden encontrar guías más detalladas en la wiki , sin embargo, la instalación es tan simple como extraer el tarball y ejecutar el script de instalación: Próximos Pasos Una vez instalado, consulte la wiki para obtener más información y guías. Si necesita ayuda, diríjase a los foros. Videos: