Metasploit Framework

Manual Completo: Uso de Metasploit Framework Metasploit Framework es una herramienta de código abierto ampliamente utilizada para realizar pruebas de penetración y actividades relacionadas con la seguridad ofensiva. Este manual detalla desde la instalación hasta el uso básico y avanzado de la herramienta. Sección 1: Instalación de Metasploit Framework en Debian 12 1.1 Actualización del sistema Ejecuta los siguientes comandos para actualizar los paquetes del sistema: 1.2 Instalación de dependencias necesarias Metasploit requiere varias bibliotecas y herramientas: 1.3 Configuración de PostgreSQL 1.4 Descarga e instalación de Metasploit Framework 1.5 Configuración de la base de datos 1.6 Ejecución de Metasploit Framework Inicia Metasploit Framework: ./msfconsole Verifica la conexión a la base de datos: db_status Deberías ver: [*] Connected to msf_database Sección 2: Conceptos Básicos de Metasploit 2.1 Componentes Principales 2.2 Navegación Básica 2.2.1 Comandos esenciales 2.2.2 Gestionar bases de datos Sección 3: Ejemplo Práctico – Exploitar una Vulnerabilidad 3.1 Escaneo de Red con Nmap Usa Nmap para identificar dispositivos en la red: nmap -sS -sV 192.168.1.0/24 3.2 Selección de un Exploit Supongamos que el escaneo revela un sistema Windows XP vulnerable al SMB: use exploit/windows/smb/ms08_067_netapi 3.3 Configuración del Exploit 3.4 Ejecución del Exploit Ejecuta el exploit: run 3.5 Interacción con la Sesión Meterpreter Una vez que obtengas acceso: Sección 4: Módulos Auxiliares y Post-Explotación 4.1 Escaneo de Puertos con un Módulo Auxiliar 4.2 Recolectar Contraseñas Sección 5: Consejos de Seguridad y Buenas Prácticas Conclusión Metasploit Framework es una herramienta poderosa que permite realizar pruebas de penetración y explorar vulnerabilidades de manera profesional. Con una configuración adecuada y un uso ético, puedes identificar y mitigar riesgos en sistemas de manera efectiva. ¡Practica responsablemente y sigue aprendiendo!

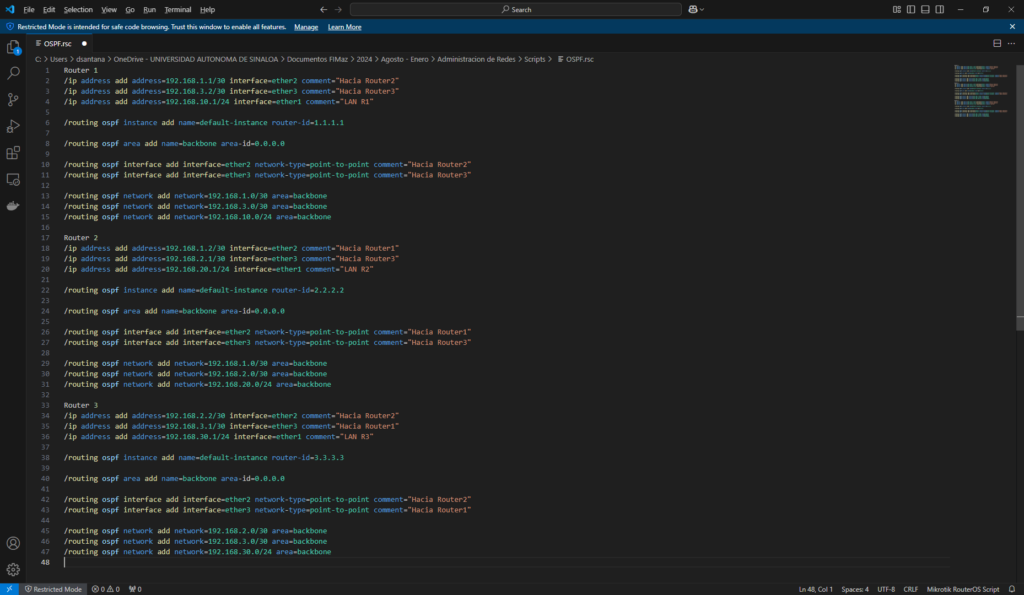

MikroTik – OSPF

Actividad Completa: Configuración de OSPF en MikroTik El Protocolo de Primeros en el Sistema Abierto (OSPF) es un protocolo de enrutamiento dinámico que optimiza la comunicación entre múltiples routers al calcular la ruta más corta hacia cada destino. Esta actividad te guiará paso a paso para implementar OSPF en MikroTik en un entorno simulado usando GNS3. Objetivo: Configurar y verificar OSPF en una red con tres routers MikroTik, cada uno conectado a una red interna diferente, asegurando la comunicación entre todas las redes. Escenario: Material necesario: Parte 1: Configuración de las Interfaces Parte 2: Configuración de OSPF Parte 3: Pruebas de Conectividad Parte 4: Configuración de Redistribución de Rutas En caso de tener rutas estáticas adicionales que deseas compartir con OSPF: Parte 5: Monitoreo de OSPF Preguntas para Evaluar Criterios de Evaluación Esta actividad proporcionará una experiencia práctica integral sobre el uso de OSPF en MikroTik. Evaluación:1.- Crea un video mostrando la configuración de cada una de las colas y explicando cómo afecta el ancho de banda de los dispositivos en la red.2.- Realiza pruebas para demostrar que cada configuración está funcionando según lo planificado.3.- Sube el video a tu canal de YouTube y pega la URL en la plataforma de entrega asignada. Conclusión sobre el Uso de OSPF en MikroTik OSPF (Open Shortest Path First) es un protocolo de enrutamiento dinámico robusto y ampliamente utilizado en redes empresariales debido a su capacidad para adaptarse rápidamente a los cambios en la topología de red. En el contexto de MikroTik, OSPF demuestra ser una herramienta eficiente para la interconexión y gestión de rutas en entornos dinámicos y complejos. Ventajas principales del uso de OSPF en MikroTik: Limitaciones a considerar: Reflexión Final: Implementar OSPF en MikroTik proporciona un equilibrio perfecto entre funcionalidad y control. Permite a los administradores de red gestionar de forma eficiente entornos dinámicos con múltiples rutas y topologías complejas, asegurando alta disponibilidad y rendimiento. Además, la compatibilidad de MikroTik con estándares abiertos como OSPF lo convierte en una solución versátil y confiable para redes empresariales. Aprender y dominar OSPF en MikroTik no solo mejora las habilidades técnicas, sino que también fomenta el diseño de redes resilientes y escalables.

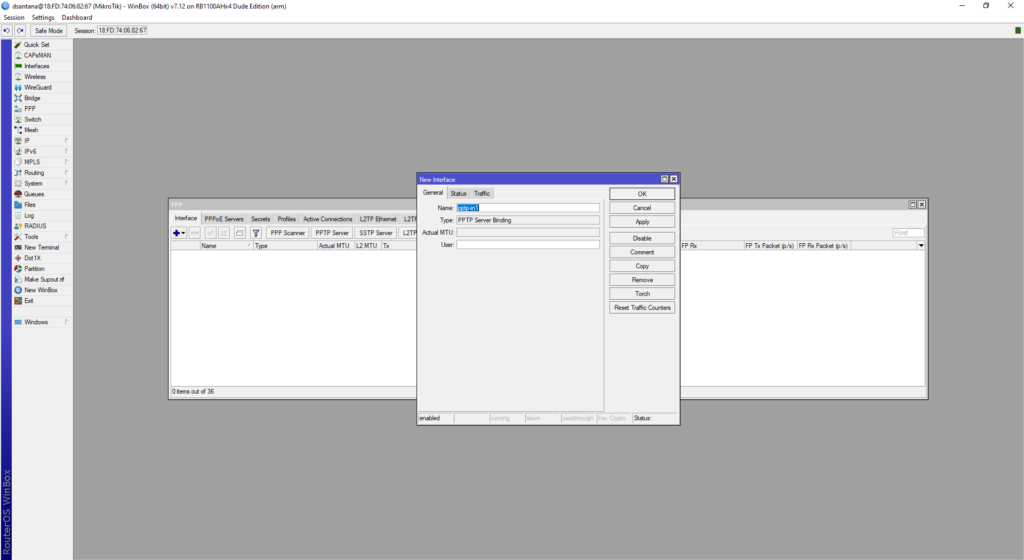

Configuración de una VPN en MikroTik 6.46

Objetivo: Configurar una VPN en MikroTik 6.46 para permitir el acceso seguro a la red local desde ubicaciones remotas. En esta actividad configuraremos una VPN PPTP (Point-to-Point Tunneling Protocol), que es relativamente sencilla de configurar y ampliamente compatible con la mayoría de los dispositivos. Requisitos: Configuración de VPN PPTP en MikroTik Paso 1: Activar el Servidor PPTP en MikroTik Paso 2: Crear Usuarios para la VPN Paso 3: Configuración de Reglas de Firewall Para que la VPN funcione correctamente y pueda acceder a la red local, debes permitir el tráfico PPTP en el firewall. Paso 4: Configuración de NAT (Si es Necesario) Para que los usuarios de la VPN puedan acceder a Internet a través del router, es posible que necesites agregar una regla de NAT: Esta regla permite que el tráfico de los clientes VPN tenga acceso a Internet. Configuración en el Cliente VPN Después de configurar la VPN en el router MikroTik, es necesario establecer la conexión desde un dispositivo cliente. Explicaré cómo realizar esto en Windows. Paso 1: Configuración en el Cliente (Windows) Paso 2: Probar la Conexión Pruebas de Conectividad y Seguridad Resumen Con estos pasos, has configurado una VPN PPTP en tu MikroTik, permitiendo que dispositivos remotos accedan a tu red de forma segura. Aunque PPTP es fácil de implementar, considera usar alternativas más seguras como L2TP/IPSec o OpenVPN en futuras implementaciones, ya que ofrecen mejor cifrado y protección de datos. Evaluación: Conclusión: La configuración de una VPN en MikroTik 6.46 proporciona un método seguro y eficiente para que los usuarios remotos accedan a los recursos internos de una red. A lo largo de esta actividad, establecimos una conexión PPTP, configurando tanto el router como el cliente, y aplicamos reglas de firewall y NAT para asegurar el acceso y la privacidad de los datos en tránsito. Aunque PPTP ofrece una solución rápida y de fácil implementación, es recomendable considerar protocolos con mayor nivel de cifrado, como L2TP/IPSec o OpenVPN, para escenarios que demanden una seguridad adicional. Esta actividad no solo mejora la conectividad remota, sino que también fortalece el control de la red, optimizando su rendimiento y su administración segura.

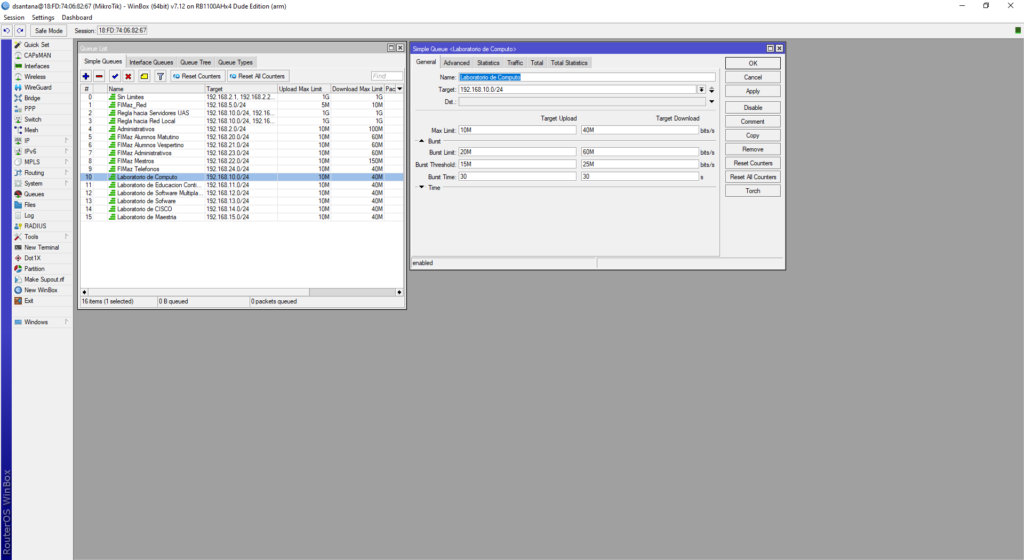

Configuración Detallada de Control de Ancho de Banda en MikroTik 6.46 usando Queues

Objetivo: Configurar y gestionar colas de ancho de banda en MikroTik 6.46, aplicando limitaciones para diferentes dispositivos y tipos de tráfico. Aprenderás cómo controlar el ancho de banda utilizando Simple Queues y Queue Tree para optimizar el rendimiento de la red. Requisitos: Parte 1: Control Básico de Ancho de Banda usando Simple Queues Caso 1: Limitar el Ancho de Banda de un Dispositivo Específico Pasos: Prueba: Desde el dispositivo con IP 192.168.1.10, realiza una descarga y una carga a Internet. Observa que la velocidad está limitada a los valores especificados. Caso 2: Limitar el Ancho de Banda para un Rango de IPs Pasos: Prueba: Desde cualquier dispositivo en el rango 192.168.1.20-192.168.1.30, realiza una descarga y una carga. La velocidad máxima de conexión estará limitada a los valores especificados. Caso 3: Limitar el Ancho de Banda para Todos los Usuarios de la Red Local Pasos: Prueba: Con cualquier dispositivo de la red, realiza pruebas de descarga y carga. La velocidad de toda la red debe estar limitada a los valores definidos. Parte 2: Control Avanzado de Ancho de Banda usando Queue Tree Queue Tree es útil cuando necesitas mayor control, permitiendo la gestión del ancho de banda según tipos de tráfico, priorización, o estructura jerárquica. Caso 1: Crear un Límite Global con Sub-limites para Diferentes Tipos de Tráfico Pasos: Prueba: Realiza descargas HTTP desde un dispositivo en la red y verifica que solo usa hasta 15 Mbps, mientras que otros tipos de tráfico usan hasta 5 Mbps. Caso 2: Priorizar Ancho de Banda para un Dispositivo Crítico en la Red Pasos: Prueba: Desde el dispositivo 192.168.1.50, realiza una descarga. El ancho de banda debe ser de hasta 5 Mbps, mientras que otros dispositivos en la red tendrán el ancho de banda restante disponible. Parte 3: Configuración de Burst (Explosión de Velocidad) Burst permite que los usuarios experimenten velocidades superiores durante un corto periodo, proporcionando una «explosión» inicial que puede mejorar la experiencia. Caso: Configurar una Cola con Burst Pasos: Prueba: Desde el dispositivo 192.168.1.60, inicia una descarga. La velocidad inicial debe alcanzar los 5 Mbps y luego reducirse a 2 Mbps después de 15 segundos. Evaluación: Conclusión: Esta actividad te permite comprender cómo administrar el ancho de banda en MikroTik utilizando Simple Queues y Queue Tree. Configurar burst, límites globales y colas prioritarias proporciona un control avanzado y eficiente para optimizar el rendimiento de la red.

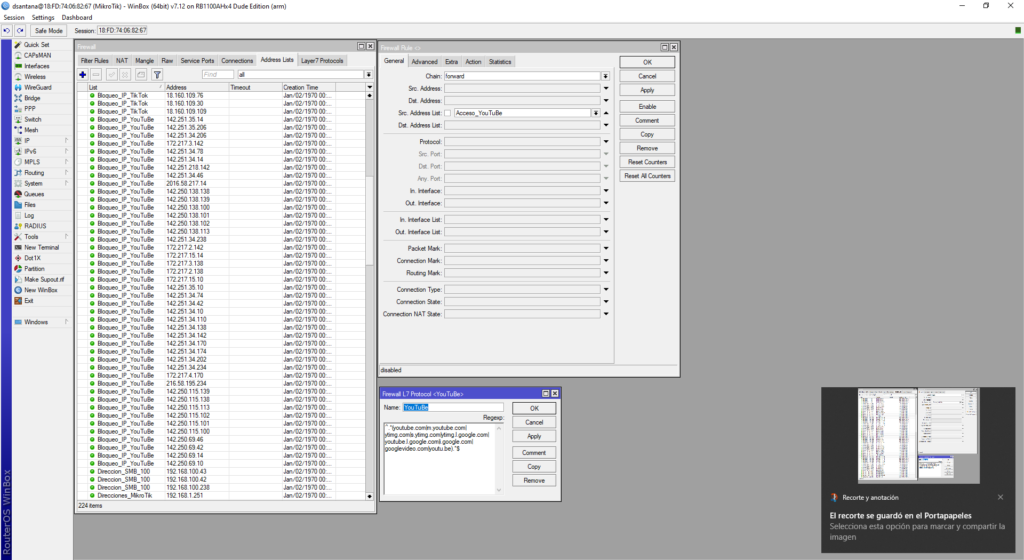

Configuración de Filter Rules en MikroTik 6.46 para Bloqueo por Contenido, Puertos, Protocolos, Direcciones IP y más

Objetivo: Configurar reglas de filtrado en MikroTik 6.46 para bloquear tráfico en función de diversos criterios, como contenido (Layer 7), puertos, protocolos, direcciones IP de origen y destino, y listas de direcciones (Address List). Requisitos: Instrucciones: Evaluación: Conclusión: Esta actividad te permitirá comprender cómo usar MikroTik 6.46 para configurar reglas avanzadas de filtrado (Filter Rules), proporcionando un control robusto sobre el tráfico de la red mediante la implementación de reglas basadas en contenido, puertos, protocolos y direcciones IP.

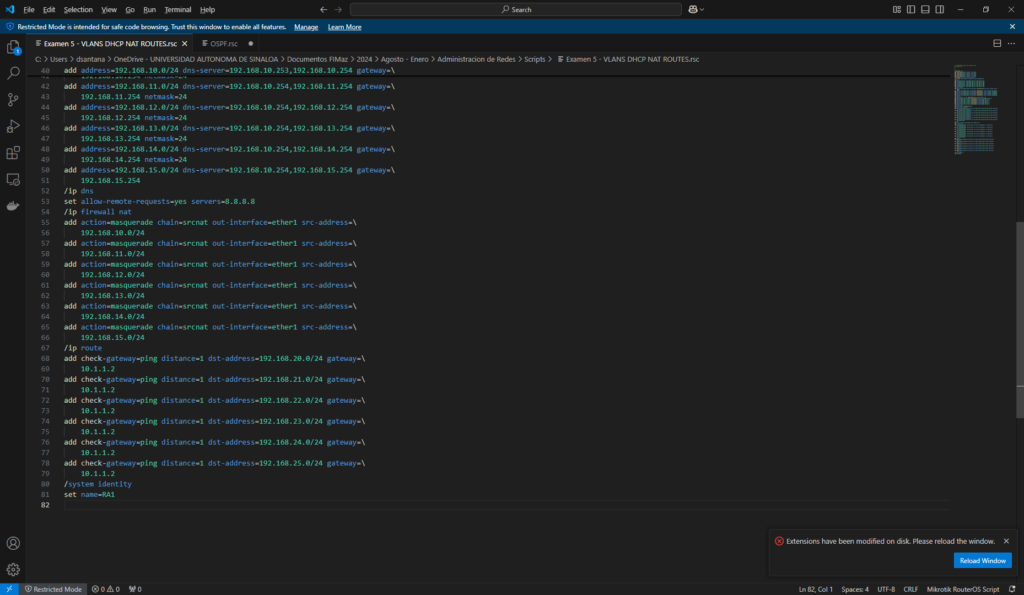

Rutas Estaticas MikroTik

Router 1 # Configuraciones R1ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=192.168.10.105/24 network=192.168.10.0 interface=ether1ip address add address=172.16.1.254/24 network=172.16.1.0 interface=ether2# Configuracion de la Ruta hacia la red LAN del R2ip route add dst-address=172.16.2.0/24 gateway=192.168.10.205# Configuracion de la Ruta hacia la red LAN del R1-1ip route add dst-address=192.168.1.0/24 gateway=172.16.1.253# Configuracion de la Ruta hacia la red LAN del R2-1ip route add dst-address=192.168.2.0/24 gateway=192.168.10.205 Router 1_1 # Configuraciones R1-1ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=172.16.1.253/24 network=172.16.2.0 interface=ether1ip address add address=192.168.1.254/24 network=192.168.1.0 interface=ether2# Configuracion de la Ruta hacia la red LAN del R1ip route add dst-address=192.168.10.0/24 gateway=172.16.1.254# Configuracion de la Ruta hacia la red LAN del R2ip route add dst-address=172.16.2.0/24 gateway=172.16.1.254# Configuracion de la Ruta hacia la red LAN del R2-1ip route add dst-address=192.168.2.0/24 gateway=172.16.1.254 Router 2 # Configuraciones R2ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=192.168.10.205/24 network=192.168.10.0 interface=ether1ip address add address=172.16.2.254/24 network=172.16.2.0 interface=ether2# Configuracion de la Ruta hacia la red LAN del R1ip route add dst-address=172.16.1.0/24 gateway=192.168.10.105# Configuracion de la Ruta hacia la red LAN del R1-1ip route add dst-address=192.168.1.0/24 gateway=192.168.10.105# Configuracion de la Ruta hacia la red LAN del R1-1ip route add dst-address=192.168.2.0/24 gateway=172.16.2.253 Router 2_1 # Configuraciones R2-1ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=172.16.2.253/24 network=172.16.2.0 interface=ether1ip address add address=192.168.2.254/24 network=192.168.1.0 interface=ether2# Configuracion de la Ruta hacia la red LAN del R2ip route add dst-address=192.168.10.0/24 gateway=172.16.2.254# Configuracion de la Ruta hacia la red LAN del R1ip route add dst-address=172.16.1.0/24 gateway=172.16.2.254# Configuracion de la Ruta hacia la red LAN del R1-1ip route add dst-address=192.168.1.0/24 gateway=172.16.2.254 Vídeo:

Configuración de Ntopng en MikroTik 6.46 para el Monitoreo de Tráfico de Red

Actividad: Configuración de Ntopng en MikroTik 6.46 para el Monitoreo de Tráfico de Red Objetivo: Configurar Ntopng para monitorear el tráfico de red en un entorno MikroTik, lo que permitirá analizar en tiempo real el uso de ancho de banda, identificar dispositivos conectados y observar patrones de tráfico. Ntopng es una herramienta de código abierto y un visualizador gráfico que ayuda a obtener información sobre la actividad de la red. Requisitos: Parte 1: Configuración del Router MikroTik para Exportar Datos de Tráfico Para que Ntopng reciba datos de tráfico, configuraremos MikroTik para que envíe datos de flujo (flow data) a través de NetFlow. Configuraremos NetFlow en MikroTik y lo direccionaremos a la IP del servidor que ejecutará Ntopng. Paso 1: Configurar NetFlow en MikroTik 1.- Abrir Winbox y conectar con tu router MikroTik.2.- Ve a IP > Traffic Flow en el menú de Winbox para abrir la configuración de Traffic Flow.3.- Activa la casilla Enabled para iniciar la recopilación de tráfico. Configurar el Target del Traffic Flow: 4.- Haz clic en OK para aplicar la configuración. 5.- Configurar las Interfaces Monitoreadas: Paso 2: Verificar Configuración de Firewall Asegúrate de que las reglas del firewall permiten el tráfico NetFlow hacia el servidor Ntopng:1.- Ve a IP > Firewall y selecciona la pestaña Filter Rules.2.- Verifica que exista una regla que permita el tráfico saliente hacia la IP y el puerto 2055 del servidor Ntopng. Si no existe, crea una nueva regla: Esta configuración permitirá que el router envíe los datos de flujo sin interferencias hacia el servidor. Parte 2: Instalación y Configuración de Ntopng en el Servidor Paso 1: Instalar Ntopng en el Servidor Sigue estos pasos para instalar Ntopng en un servidor basado en Debian o Ubuntu: 1.- Actualizar los Repositorios: sudo apt update 2.- Instalar Dependencias (requeridas para Ntopng): sudo apt install software-properties-common wget 3.- Descargar Ntopng: wget https://packages.ntop.org/apt/bookworm/all/apt-ntop.deb 4.- Instalar Ntopng y dependencias necesarias: sudo apt install ./apt-ntop.debapt clean allapt updateapt install pfring-dkms nprobe ntopng n2disk cento ntap 5.- Iniciar el Servicio de Ntopng: sudo systemctl start ntopngsudo systemctl enable ntopng 6.- Verificar Estado de Ntopng: sudo systemctl status ntopng Si todo está correctamente configurado, el servicio Ntopng debería estar activo y en funcionamiento. Paso 2: Configurar Ntopng para Recibir NetFlow 1.- Editar el Archivo de Configuración de Ntopng: 2.- Guarda el archivo y cierra el editor. 3.- Reiniciar el Servicio de Ntopng para aplicar los cambios: sudo systemctl restart ntopng Paso 3: Acceder a la Interfaz Web de Ntopng 1.- Abre un navegador web y accede a la interfaz de Ntopng escribiendo la IP del servidor seguido de su puerto predeterminado, 3000. Por ejemplo:http://192.168.10.253:3000 2.- Iniciar sesión en Ntopng:El usuario predeterminado es admin.La contraseña es admin (se recomienda cambiar la contraseña al primer inicio de sesión por motivos de seguridad). 3.- Configuración Básica en la Interfaz de Ntopng: Parte 3: Verificación y Pruebas de Monitoreo en Ntopng Paso 1: Verificar la Recepción de Datos en Ntopng En la interfaz de Ntopng: 1.- Ve a la sección Interfaces en el menú.2.- Debes ver el tráfico capturado desde la IP del router MikroTik.3.- Examinar el Tráfico: Paso 2: Analizar el Tráfico por IP y Protocolo 1.- Ntopng te permite explorar datos específicos por IP, mostrando el tráfico generado por cada dispositivo.2.- En el menú principal, selecciona Hosts para ver una lista de todos los dispositivos conectados, incluyendo el consumo de ancho de banda individual.3.- Usa el apartado de Flows para ver las sesiones activas y el tipo de tráfico (HTTP, HTTPS, DNS, etc.). Paso 3: Configurar Alertas (Opcional) Ntopng ofrece la posibilidad de configurar alertas para detectar patrones de tráfico inusuales. Puedes establecer umbrales de ancho de banda y recibir notificaciones si un host excede el límite. Pruebas 1.- Verificación de Dispositivos en la Red: Asegúrate de que todos los dispositivos conectados a la red local aparezcan en la lista de hosts de Ntopng.2.- Monitoreo de Actividad en Tiempo Real: Realiza una prueba de ancho de banda (por ejemplo, reproduciendo un video en línea) y observa cómo Ntopng muestra el aumento de tráfico para el dispositivo correspondiente.3.- Observación de Patrones de Tráfico: Accede a la sección de Traffic Analysis en Ntopng para visualizar el tráfico según protocolos y servicios. Esto permite identificar el tipo de uso de la red y detectar posibles congestionamientos. Vídeo: Evaluación:1.- Crea un video mostrando la configuración de cada una de las colas y explicando cómo afecta el ancho de banda de los dispositivos en la red.2.- Realiza pruebas para demostrar que cada configuración está funcionando según lo planificado.3.- Sube el video a tu canal de YouTube y pega la URL en la plataforma de entrega asignada. Conclusión Al completar esta actividad, has configurado un sistema de monitoreo robusto con Ntopng y MikroTik. Esta combinación proporciona una visión profunda del tráfico de red, identificando dispositivos conectados, consumos de ancho de banda, y posibles cuellos de botella. Aunque PPTP es un protocolo básico y fácil de implementar, considera la posibilidad de usar alternativas más seguras como OpenVPN o L2TP/IPSec, especialmente en entornos que requieran un mayor nivel de seguridad.

Simplificando el Despliegue de Aplicaciones

Introducción Simplificando el Despliegue de Aplicaciones significa hacer más fácil o reducir la complejidad del proceso de implementar o poner en funcionamiento aplicaciones informáticas. En el contexto del título Simplificando el Despliegue de Aplicaciones, se refiere a cómo Docker, como herramienta de contenedores, facilita la tarea de desplegar aplicaciones de software de manera eficiente y sin complicaciones para los docentes. Docker permite a los docentes crear entornos de desarrollo consistentes y replicables, eliminando problemas comunes como las discrepancias entre diferentes entornos de desarrollo y producción. Con Docker, se pueden encapsular aplicaciones y todas sus dependencias en contenedores que se pueden ejecutar en cualquier lugar, asegurando que el software funcione de manera uniforme en todos los sistemas. Además, Docker simplifica la configuración y el mantenimiento de las aplicaciones, permitiendo a los docentes centrarse más en la enseñanza y menos en la gestión técnica. Los contenedores Docker son ligeros y rápidos de desplegar, lo que reduce significativamente el tiempo y los recursos necesarios para poner en marcha aplicaciones. Contenido: Requerimientos: ¿Qué es Docker? ¿Por qué usar Docker? En resumen Material de apoyo: Maquinas virtuales: Bibliografía: Smith, J. (2020). “Introduction to Docker.” Docker Documentation (https://docs.docker.com/introduction/) Johnson, R. (2019). “Containerization: A Practical Guide.” O’Reilly Media (https://www.oreilly.com/library/view/containerization-a-practical/9781491982329/) García, M. (2021). “Docker in Education: Best Practices.” Journal of Educational Technology, 45(2), 123-137. Debian Project. (2023). Debian 12 (Bookworm). Retrieved from Debian website.

Administración de Redes Empresariales con GNS3

En un entorno empresarial, la eficiencia y la seguridad de la red son aspectos fundamentales para garantizar la continuidad operativa. La administración de redes abarca la configuración, monitoreo, y mantenimiento de dispositivos como routers y switches para optimizar el flujo de datos y garantizar la seguridad interna y externa de los sistemas. En este contexto, el uso de GNS3 (Graphical Network Simulator 3) se ha consolidado como una herramienta clave para la simulación y validación de arquitecturas de red, permitiendo a los administradores experimentar sin comprometer el entorno de producción. Esta plataforma de emulación y simulación de redes permite la integración de Routers MikroTik y Switches Cisco capa 2, ambos ampliamente utilizados en entornos empresariales por su flexibilidad, rendimiento y capacidad de personalización. MikroTik, con su sistema operativo RouterOS, destaca por ofrecer una solución económica pero poderosa para tareas de enrutamiento, gestión de ancho de banda y seguridad. Por otro lado, los switches Cisco de capa 2 proporcionan funcionalidad robusta para la segmentación de redes mediante VLANs y gestión eficiente del tráfico local. Por qué Usar GNS3 para Redes Empresariales GNS3 permite a los administradores de red diseñar, probar, y depurar configuraciones complejas sin necesidad de hardware físico adicional. Con su capacidad para integrar dispositivos reales con elementos virtuales, es ideal para desarrollar escenarios con múltiples routers y switches. Los siguientes son algunos beneficios clave de esta plataforma: Componentes y Arquitectura de Red Simulada En la simulación propuesta, MikroTik se utiliza como Router principal para gestionar el tráfico entre diferentes segmentos de red, mientras que los Switches Cisco capa 2 manejan la segmentación de VLANs y la gestión de enlaces troncales. Esta combinación es habitual en redes empresariales, ya que: La topología típica en este entorno incluiría uno o más routers MikroTik conectados a varios switches Cisco, cada uno configurado para manejar diferentes VLANs según los departamentos de la empresa. Requisitos del asistente: Conocimientos: Sistemas Operativos (Windows, Linux y Mac OS), Consola (CMD, Windows Power Shell, Putty o Terminal), FTP, SFTP, Visual Studio Code, Herramientas de Virtualización (VirtualBox, VMware). Laboratorio: Laboratorio de Cómputo. Sistema Operativo: Windows 10 o superior. Procesador: i7. Memoria RAM: 16 GB. Software Requerido: https://dsantana.uas.edu.mx/Talleres/GNS3/GNS3-2.2.49-all-in-one-regular.exe https://dsantana.uas.edu.mx/Talleres/GNS3/GNS3.VM.VirtualBox.2.2.49.zip https://download.virtualbox.org/virtualbox/6.1.50/VirtualBox-6.1.50-161033-Win.exe Extension pack: Duración: 2 sesiones de 2 horas Programa del taller: Videos: Referencias: Jason, H. (2024). Using the GNS3 Network Simulator. Pluralsight. Recuperado de https://www.pluralsight.com The Knowledge Academy. (2024). GNS3 Network Simulation Guide: Everything You Need to Know. The Knowledge Academy. Recuperado de https://www.theknowledgeacademy.com GNS3 Technologies Inc. (2024). GNS3 Documentation & User Guide. GNS3. Recuperado de https://docs.gns3.com MikroTik. (2024). RouterOS Configuration Basics. Recuperado de https://mikrotik.com Cisco Systems. (2024). Cisco Networking Basics. Recuperado de https://www.cisco.com

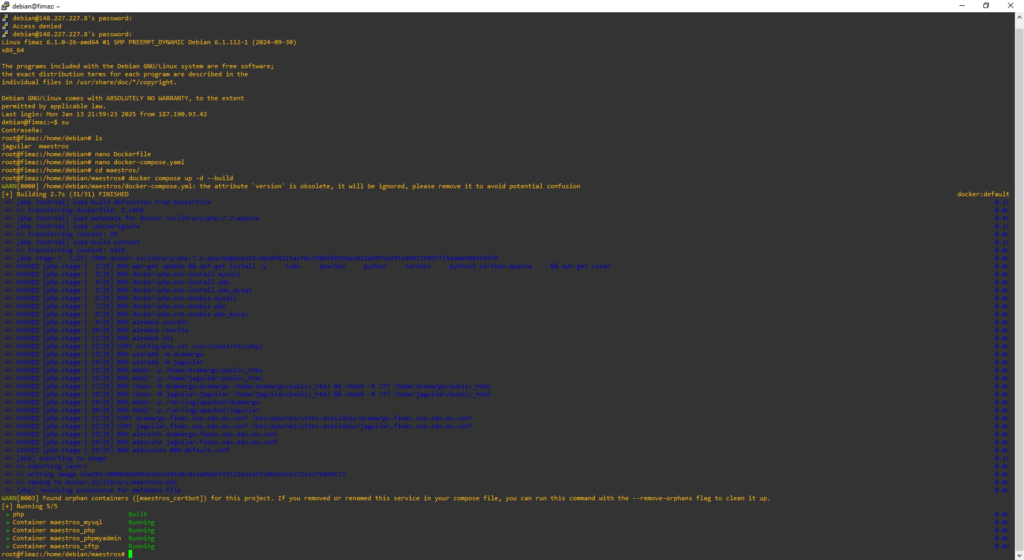

Ejecución de mi primer proyecto

A continuación, te guiaré a través de los pasos que debes seguir después de crear los archivos docker-compose.yaml y Dockerfile: ¡Listo! Ahora deberías tener tus servicios funcionando.