Configuración de ACL para IPv4

Configuración de ACL para IPv4 en Debian Linux Los puntos más importantes sobre la configuración de ACL para IPv4 en Debian Linux: En resumen, la configuración de ACL para IPv4 en Debian Linux es esencial para garantizar la seguridad, cumplimiento normativo y eficiencia operativa de la red. Proporciona un control detallado sobre el acceso a los recursos, permitiendo a los administradores proteger y gestionar eficazmente sus sistemas.

Conceptos de ACL

Importancia de los Conceptos de ACL en Debian Linux 1. Control Granular de Acceso 2. Seguridad Mejorada 3. Cumplimiento de Normativas y Auditorías 4. Gestión Eficiente de Recursos 5. Facilidad de Uso y Configuración 6. Integración con Otros Sistemas y Aplicaciones

Conceptos de Seguridad en Redes

Importancia de los Conceptos de Seguridad de la Red en Debian Linux 1. Protección Contra Amenazas y Vulnerabilidades 2. Control de Acceso Granular 3. Cifrado y Seguridad de Datos 4. Monitoreo y Detección de Intrusiones 5. Aislamiento y Contención 6. Redundancia y Disponibilidad 7. Cumplimiento de Normativas y Regulaciones 8. Seguridad y Confianza del Usuario

Configuración de OSPFv2 de Área Única

Importancia de la Configuración de OSPFv2 de Área Única en Debian Linux 1. Optimización de Enrutamiento 2. Escalabilidad y Flexibilidad 3. Compatibilidad y Estándares 4. Seguridad y Fiabilidad 5. Gestión Eficiente de Recursos de Red 6. Facilidad de Configuración y Administración 7. Mejoras en la Redudancia y la Disponibilidad

Conceptos de OSPFv2 de Área Única

1. Introducción a OSPF (Open Shortest Path First) 2. Características de OSPFv2 3. Terminología y Componentes Clave 4. Proceso de Formación de Vecindad 5. Tipos de Paquetes OSPF 6. Algoritmo de Dijkstra (SPF) 7. Tipos de Redes OSPF 8. Métricas y Costos de Enlace 9. LSAs (Link-State Advertisements) 10. Designated Router (DR) y Backup Designated Router (BDR) 11. Autenticación en OSPF

Administración de Redes

Este módulo profundiza conceptos y herramientas prácticas de enrutamiento y conmutación mediante la introducción de contenidos para una implementación más eficaz de Redes en Organizaciones pequeñas y medianas. Se alcanza un nivel de conocimiento de Routing y Swtiching avanzado. La tecnología está cambiando el mundo porque conecta dispositivos y mejora nuestra forma de vivir, trabajar, jugar y tratar a nuestro planeta. Las empresas cada día están optando por crear y desarrollar sus propias redes corporativas, adoptando tecnologías escalables y flexibles que se adapten a los cambios pero para esto es necesario el talento humano especializado en la administración de redes. Cada año aumenta la tasa de incidencias en ciberataques dirigidos a empresas y esto obliga a que toda organización con un sitio web, dominio propio y correo electrónico necesitara un profesional en administración de redes. Las instituciones educativas están creando carreras profesionales enfocadas en la administración de redes porque existe una alta demanda de profesionales especializados en áreas técnicas. La administración de redes es uno de los ámbitos laborales con un mayor crecimiento en los últimos años, con más vacantes, más contrataciones y mayor volumen de negocio del mercado. Contenido:

Gestión de los permisos de los archivos

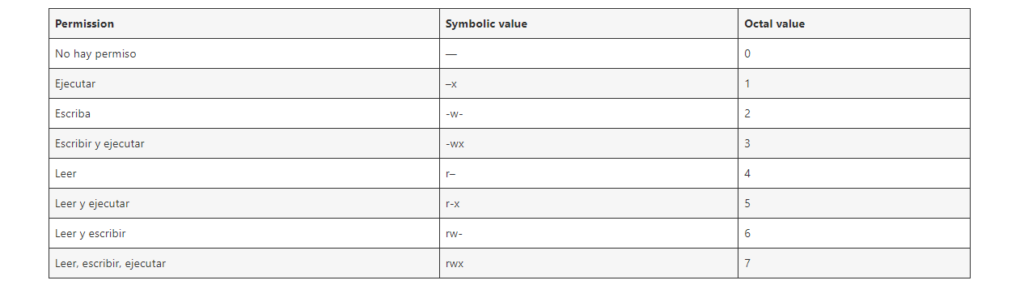

Introducción a los permisos de los archivos Cada archivo o directorio tiene tres niveles de propiedad: A cada nivel de propiedad se le pueden asignar los siguientes permisos: Tenga en cuenta que el permiso de ejecución para un archivo le permite ejecutar ese archivo. El permiso de ejecución para un directorio le permite acceder al contenido del directorio, pero no ejecutarlo. Cuando se crea un nuevo archivo o directorio, se le asigna automáticamente el conjunto de permisos por defecto. El permiso por defecto para un archivo o directorio se basa en dos factores: Permisos de base Cada vez que se crea un nuevo archivo o directorio, se le asigna automáticamente un permiso base. Los permisos base de un archivo o directorio pueden expresarse en valores symbolic o octal. Permission Symbolic value Octal value No hay permiso — 0 Ejecutar –x 1 Escriba -w- 2 Escribir y ejecutar -wx 3 Leer r– 4 Leer y ejecutar r-x 5 Leer y escribir rw- 6 Leer, escribir, ejecutar rwx 7 El permiso base para un directorio es 777 (drwxrwxrwx), que concede a todo el mundo los permisos de lectura, escritura y ejecución. Esto significa que el propietario del directorio, el grupo y otros pueden listar el contenido del directorio, crear, borrar y editar elementos dentro del directorio, y descender en él. Tenga en cuenta que los archivos individuales dentro de un directorio pueden tener su propio permiso que podría impedirle editarlos, a pesar de tener acceso ilimitado al directorio. El permiso base para un archivo es 666 (-rw-rw-rw-), que concede a todo el mundo los permisos de lectura y escritura. Esto significa que el propietario del archivo, el grupo y otros pueden leer y editar el archivo. Ejemplo 1 Si un archivo tiene los siguientes permisos: $ ls -l -rwxrw—-. 1 sysadmins sysadmins 2 Mar 2 08:43 file Ejemplo 2 Si un directorio tiene los siguientes permisos: $ ls -dl directory drwxr—–. 1 sysadmins sysadmins 2 Mar 2 08:43 directory Nota El permiso base que se asigna automáticamente a un archivo o directorio es not el permiso por defecto con el que termina el archivo o directorio. Cuando se crea un archivo o directorio, el permiso base es alterado por el umask. La combinación del permiso base y el umask crea el permiso por defecto para los archivos y directorios. Máscara del modo de creación de archivos del usuario La umask es una variable que elimina automáticamente los permisos del valor de permiso base cada vez que se crea un archivo o directorio para aumentar la seguridad general de un sistema linux. El umask puede expresarse en symbolic o octal. Permission Symbolic value Octal value Leer, escribir y ejecutar rwx 0 Leer y escribir rw- 1 Leer y ejecutar r-x 2 Leer r– 3 Escribir y ejecutar -wx 4 Escriba -w- 5 Ejecutar –x 6 No hay permisos — 7 El valor por defecto de umask para un usuario estándar es 0002. El valor por defecto de umask para un usuario root es 0022. El primer dígito de umask representa los permisos especiales (sticky bit, ). Los tres últimos dígitos de umask representan los permisos que se quitan al usuario propietario (u), al propietario del grupo (g), y a otros (o) respectivamente. Ejemplo El siguiente ejemplo ilustra cómo el umask con un valor octal de 0137 se aplica al archivo con el permiso base de 777, para crear el archivo con el permiso por defecto de 640. Figura – Aplicación de la umask al crear un archivo Permisos por defecto El permiso por defecto para un nuevo archivo o directorio se determina aplicando el umask al permiso base. Ejemplo 1 Cuando un standard user crea un nuevo directory, el umask se establece en 002 (rwxrwxr-x), y el permiso base para un directorio se establece en 777 (rwxrwxrwx). Esto hace que el permiso por defecto sea 775 (drwxrwxr-x). Symbolic value Octal value Base permission rwxrwxrwx 777 Umask rwxrwxr-x 002 Default permission rwxrwxr-x 775 Esto significa que el propietario del directorio y el grupo pueden listar el contenido del directorio, crear, borrar y editar elementos dentro del directorio, y descender en él. Los demás usuarios sólo pueden listar el contenido del directorio y descender a él. Ejemplo 2 Cuando un standard user crea un nuevo file, el umask se establece en 002 (rwxrwxr-x), y el permiso base para un archivo se establece en 666 (rw-rw-rw-). Esto hace que el permiso por defecto sea 664 (-rw-rw-r–). Symbolic value Octal value Base permission rw-rw-rw- 666 Umask rwxrwxr-x 002 Default permission rw-rw-r– 664 Esto significa que el propietario del archivo y el grupo pueden leer y editar el archivo, mientras que los demás usuarios sólo pueden leerlo. Ejemplo 3 Cuando un root user crea un nuevo directory, el umask se establece en 022 (rwxr-xr-x), y el permiso base para un directorio se establece en 777 (rwxrwxrwx). Esto hace que el permiso por defecto sea 755 (rwxr-xr-x). Symbolic value Octal value Base permission rwxrwxrwx 777 Umask rwxr-xr-x 022 Default permission rwxr-xr-x 755 Esto significa que el propietario del directorio puede listar el contenido del mismo, crear, borrar y editar elementos dentro del directorio, y descender en él. El grupo y los demás sólo pueden listar el contenido del directorio y descender a él. Ejemplo 4 Cuando un root user crea un nuevo file, el umask se establece en 022 (rwxr-xr-x), y el permiso base para un archivo se establece en 666 (rw-rw-rw-). Esto hace que el permiso por defecto sea 644 (-rw-r—r–). Symbolic value Octal value Base permission rw-rw-rw- 666 Umask rwxr-xr-x 022 Default permission rw-r-r– 644 Esto significa que el propietario del archivo puede leer y editar el archivo, mientras que el grupo y otros sólo pueden leer el archivo.

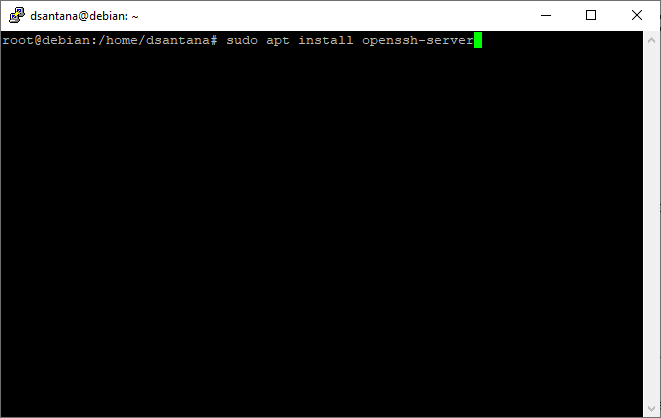

Instalacion de SSH-Server y Cliente

La instalación y configuración de SSH (Secure Shell) en Debian es bastante sencilla. Aquí tienes los pasos básicos: Para instalar el cliente SSH en Debian, sigue estos pasos:

Apache

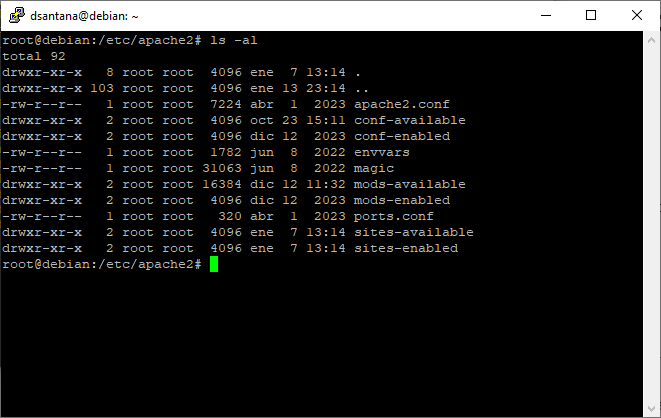

Introducción El servidor Apache HTTP es el servidor web más utilizado en el mundo. Proporciona muchas funciones potentes que incluyen módulos cargables dinámicamente, soporte de medios sólido y una amplia integración con otro software popular. En esta guía, explicaremos cómo instalar un servidor web Apache en su servidor Debian 9. requisitos previos Antes de comenzar esta guía, debe tener un usuario no root normal con privilegios sudo configurado en su servidor. Además, deberá habilitar un firewall básico para bloquear puertos no esenciales. Cuando tenga una cuenta disponible, inicie sesión como su usuario no root para comenzar. Paso 1: Instalación de Apache Apache está disponible en los repositorios de software predeterminados de Debian, lo que permite instalarlo mediante herramientas de administración de paquetes convencionales. Comencemos por actualizar el índice del paquete local para reflejar los cambios más recientes: Luego, instale el apache2: Después de confirmar la instalación, apt instalará Apache y todas las dependencias requeridas. Paso 2: Ajustar el cortafuegos Antes de probar Apache, es necesario modificar la configuración del firewall para permitir el acceso externo a los puertos web predeterminados. Suponiendo que siguió las instrucciones de los requisitos previos, debe tener un firewall UFW configurado para restringir el acceso a su servidor. Durante la instalación, Apache se registra con UFW para proporcionar algunos perfiles de aplicación que se pueden usar para habilitar o deshabilitar el acceso a Apache a través del firewall. Enumere los ufwperfiles de aplicación escribiendo: Verá una lista de los perfiles de aplicación: Los perfiles de Apache comienzan con WWW: Se recomienda que habilite el perfil más restrictivo que seguirá permitiendo el tráfico que ha configurado. Como aún no hemos configurado SSL para nuestro servidor en esta guía, solo necesitaremos permitir el tráfico en el puerto 80: Puede verificar el cambio escribiendo: Debería ver el tráfico HTTP permitido en el resultado mostrado: Como puede ver, el perfil se ha activado para permitir el acceso al servidor web. Paso 3: Comprobación de su servidor web Al final del proceso de instalación, Debian 9 inicia Apache. El servidor web ya debería estar en funcionamiento. Verifique con el systemdsistema de inicio para asegurarse de que el servicio se esté ejecutando escribiendo: Como puede ver en este resultado, el servicio parece haberse iniciado correctamente. Sin embargo, la mejor manera de probar esto es solicitar una página de Apache. Puede acceder a la página de destino predeterminada de Apache para confirmar que el software se está ejecutando correctamente a través de su dirección IP. Si no conoce la dirección IP de su servidor, puede obtenerla de diferentes maneras desde la línea de comandos. Intente escribir esto en el símbolo del sistema de su servidor: Recibirá algunas direcciones separadas por espacios. Puede probar cada uno en su navegador web para ver si funcionan. Una alternativa es usar la curlherramienta, que debería brindarle su dirección IP pública tal como se ve desde otra ubicación en Internet. Primero, instale curlusando apt: Luego, use curlpara recuperar icanhazip.com usando IPv4: Cuando tenga la dirección IP de su servidor, ingrésela en la barra de direcciones de su navegador: Debería ver la página web predeterminada de Debian 9 Apache: Esta página indica que Apache está funcionando correctamente. También incluye información básica sobre archivos importantes de Apache y ubicaciones de directorios. Paso 4: Administrar el proceso de Apache Ahora que tiene su servidor web en funcionamiento, repasemos algunos comandos básicos de administración. Para detener su servidor web, escriba: Para iniciar el servidor web cuando está detenido, escriba: Para detener y volver a iniciar el servicio, escriba: Si simplemente está realizando cambios de configuración, Apache a menudo puede volver a cargar sin perder las conexiones. Para hacer esto, use este comando: De forma predeterminada, Apache está configurado para iniciarse automáticamente cuando se inicia el servidor. Si esto no es lo que desea, deshabilite este comportamiento escribiendo: Para volver a habilitar el servicio para que se inicie en el arranque, escriba: Apache ahora debería iniciarse automáticamente cuando el servidor se inicie de nuevo. Paso 5: Configuración de hosts virtuales (recomendado) Al usar el servidor web Apache, puede usar hosts virtuales (similares a los bloques de servidor en Nginx) para encapsular los detalles de configuración y alojar más de un dominio desde un solo servidor. Configuraremos un dominio llamado ejemplo.com , pero debe reemplazarlo con su propio nombre de dominio . Apache en Debian 9 tiene un bloque de servidor habilitado de forma predeterminada que está configurado para entregar documentos desde el /var/www/htmldirectorio. Si bien esto funciona bien para un solo sitio, puede volverse difícil de manejar si aloja varios sitios. En lugar de modificar /var/www/html, vamos a crear una estructura de directorio dentro /var/wwwde nuestro sitio example.com , dejándolo /var/www/htmlcomo el directorio predeterminado que se atenderá si la solicitud de un cliente no coincide con ningún otro sitio. Cree el directorio para ejemplo.com de la siguiente manera, usando la -pmarca para crear los directorios principales necesarios: A continuación, asigne la propiedad del directorio con la $USERvariable ambiental: Los permisos de sus raíces web deberían ser correctos si no ha modificado su unmaskvalor, pero puede asegurarse escribiendo: Dupdo Luego, crea una index.htmlpágina de muestra usando nanoo tu editor favorito: En el interior, agregue el siguiente código HTML de muestra:/var/www/ejemplo.com/html/index.html Guarde y cierre el archivo cuando haya terminado. Para que Apache sirva este contenido, es necesario crear un archivo de host virtual con las directivas correctas. En lugar de modificar el archivo de configuración predeterminado ubicado en /etc/apache2/sites-available/000-default.confdirectamente, hagamos uno nuevo en :/etc/apache2/sites-available/example.com.conf Pegue el siguiente bloque de configuración, que es similar al predeterminado, pero actualizado para nuestro nuevo directorio y nombre de dominio:/etc/apache2/sitios-disponibles/ejemplo.com.conf Tenga en cuenta que hemos actualizado DocumentRoota nuestro nuevo directorio y ServerAdmina un correo electrónico al que puede acceder el administrador del sitio example.com . También hemos agregado dos directivas: ServerName, que establece el dominio base que debe coincidir con esta definición de host virtual y ServerAlias, que define otros nombres que deben coincidir como si fueran el nombre base. Guarde y cierre el archivo cuando haya terminado. Habilitemos el archivo con la a2ensiteherramienta: Deshabilite el sitio predeterminado definido en 000-default.conf: A continuación, probemos los errores de configuración: Debería ver el siguiente resultado: Reinicie Apache para implementar sus cambios: Apache ahora debería estar sirviendo su nombre de dominio. Puede probar esto navegando a , donde debería ver algo como esto:http://example.com Paso 6: familiarizarse con los archivos

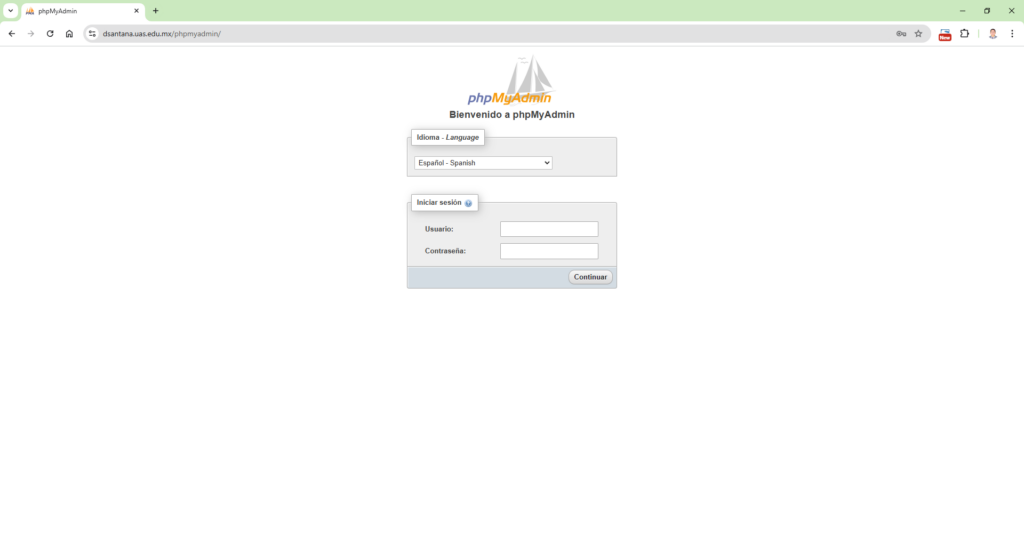

PHPMyAdmin

Posicionarse en el directorio /tmp Descargar el archivo de PHPMyAdmin del sitio de respositorios oficial Instalar el unzip Descomprimir el archivo phpMyAdmin-5.1.1-all-languages.zip Mover phpMyAdmin-5.1.1-all-languages.zip a /usr/share/phpmyadmin Cambiar los permisos de /usr/share/phpmyadmin para el usuario www-data y el grupo de trabajo www-data Posicionarnos en el directorio /etc/apache2/conf-available/ Crear el archivo phpmyadmin.conf en /etc/apache2/conf-available/ Activar la configuración Crear un directorio dentro de /var/lib/phpmyadmin/tmp Cambiar los permisos del directorio /var/lib/phpmyadmin/tmp Reiniciar el servicio del Apache2 Corregir error de logeo del usuario root y phpmyadmin crear usuario y contraseña para el usuario phpmyamdin Otorgar todos los permisos al usuario root