Configurar un Router MikroTik para que trabaje con Fog Project

Paso 1: Acceder al router MikroTik Paso 2: Configurar el servidor DHCP Paso 3: Configurar las opciones DHCP en MikroTik Paso 4: Configurar el servidor TFTP en Fog Paso 5: Probar la configuración Consejos adicionales

MikroTik – OSPF

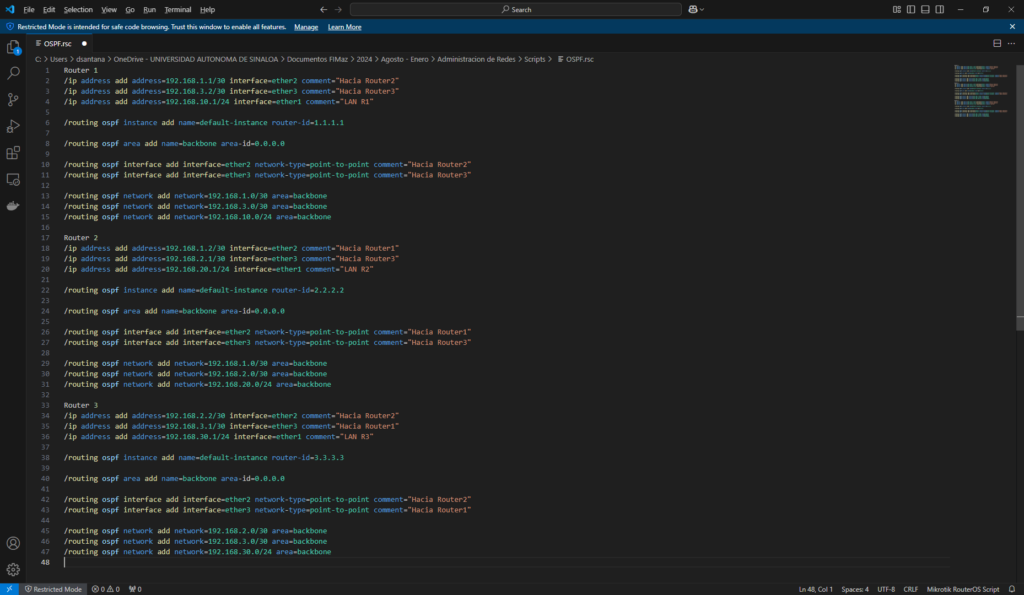

Actividad Completa: Configuración de OSPF en MikroTik El Protocolo de Primeros en el Sistema Abierto (OSPF) es un protocolo de enrutamiento dinámico que optimiza la comunicación entre múltiples routers al calcular la ruta más corta hacia cada destino. Esta actividad te guiará paso a paso para implementar OSPF en MikroTik en un entorno simulado usando GNS3. Objetivo: Configurar y verificar OSPF en una red con tres routers MikroTik, cada uno conectado a una red interna diferente, asegurando la comunicación entre todas las redes. Escenario: Material necesario: Parte 1: Configuración de las Interfaces Parte 2: Configuración de OSPF Parte 3: Pruebas de Conectividad Parte 4: Configuración de Redistribución de Rutas En caso de tener rutas estáticas adicionales que deseas compartir con OSPF: Parte 5: Monitoreo de OSPF Preguntas para Evaluar Criterios de Evaluación Esta actividad proporcionará una experiencia práctica integral sobre el uso de OSPF en MikroTik. Evaluación:1.- Crea un video mostrando la configuración de cada una de las colas y explicando cómo afecta el ancho de banda de los dispositivos en la red.2.- Realiza pruebas para demostrar que cada configuración está funcionando según lo planificado.3.- Sube el video a tu canal de YouTube y pega la URL en la plataforma de entrega asignada. Conclusión sobre el Uso de OSPF en MikroTik OSPF (Open Shortest Path First) es un protocolo de enrutamiento dinámico robusto y ampliamente utilizado en redes empresariales debido a su capacidad para adaptarse rápidamente a los cambios en la topología de red. En el contexto de MikroTik, OSPF demuestra ser una herramienta eficiente para la interconexión y gestión de rutas en entornos dinámicos y complejos. Ventajas principales del uso de OSPF en MikroTik: Limitaciones a considerar: Reflexión Final: Implementar OSPF en MikroTik proporciona un equilibrio perfecto entre funcionalidad y control. Permite a los administradores de red gestionar de forma eficiente entornos dinámicos con múltiples rutas y topologías complejas, asegurando alta disponibilidad y rendimiento. Además, la compatibilidad de MikroTik con estándares abiertos como OSPF lo convierte en una solución versátil y confiable para redes empresariales. Aprender y dominar OSPF en MikroTik no solo mejora las habilidades técnicas, sino que también fomenta el diseño de redes resilientes y escalables.

Configuración de una VPN en MikroTik 6.46

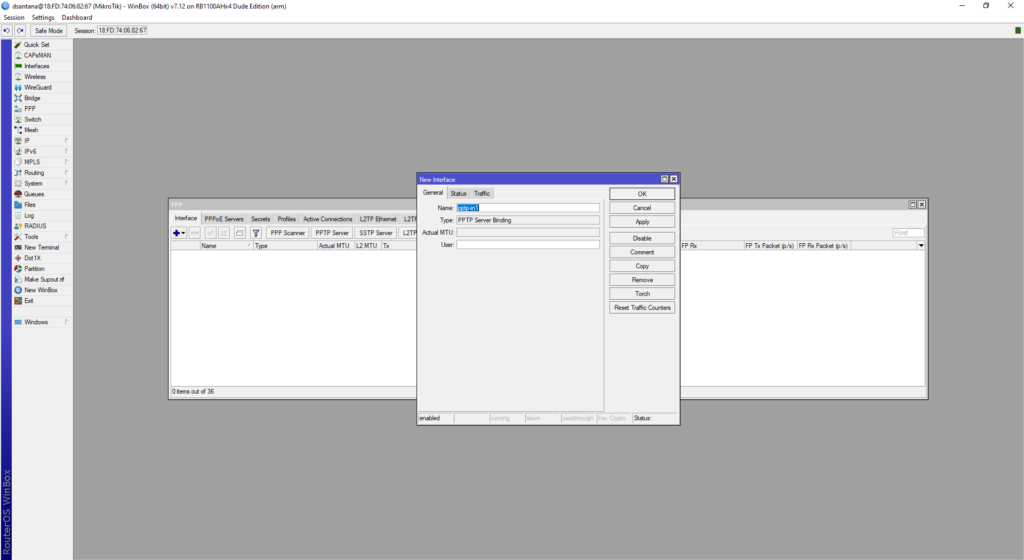

Objetivo: Configurar una VPN en MikroTik 6.46 para permitir el acceso seguro a la red local desde ubicaciones remotas. En esta actividad configuraremos una VPN PPTP (Point-to-Point Tunneling Protocol), que es relativamente sencilla de configurar y ampliamente compatible con la mayoría de los dispositivos. Requisitos: Configuración de VPN PPTP en MikroTik Paso 1: Activar el Servidor PPTP en MikroTik Paso 2: Crear Usuarios para la VPN Paso 3: Configuración de Reglas de Firewall Para que la VPN funcione correctamente y pueda acceder a la red local, debes permitir el tráfico PPTP en el firewall. Paso 4: Configuración de NAT (Si es Necesario) Para que los usuarios de la VPN puedan acceder a Internet a través del router, es posible que necesites agregar una regla de NAT: Esta regla permite que el tráfico de los clientes VPN tenga acceso a Internet. Configuración en el Cliente VPN Después de configurar la VPN en el router MikroTik, es necesario establecer la conexión desde un dispositivo cliente. Explicaré cómo realizar esto en Windows. Paso 1: Configuración en el Cliente (Windows) Paso 2: Probar la Conexión Pruebas de Conectividad y Seguridad Resumen Con estos pasos, has configurado una VPN PPTP en tu MikroTik, permitiendo que dispositivos remotos accedan a tu red de forma segura. Aunque PPTP es fácil de implementar, considera usar alternativas más seguras como L2TP/IPSec o OpenVPN en futuras implementaciones, ya que ofrecen mejor cifrado y protección de datos. Evaluación: Conclusión: La configuración de una VPN en MikroTik 6.46 proporciona un método seguro y eficiente para que los usuarios remotos accedan a los recursos internos de una red. A lo largo de esta actividad, establecimos una conexión PPTP, configurando tanto el router como el cliente, y aplicamos reglas de firewall y NAT para asegurar el acceso y la privacidad de los datos en tránsito. Aunque PPTP ofrece una solución rápida y de fácil implementación, es recomendable considerar protocolos con mayor nivel de cifrado, como L2TP/IPSec o OpenVPN, para escenarios que demanden una seguridad adicional. Esta actividad no solo mejora la conectividad remota, sino que también fortalece el control de la red, optimizando su rendimiento y su administración segura.

Configuración Detallada de Control de Ancho de Banda en MikroTik 6.46 usando Queues

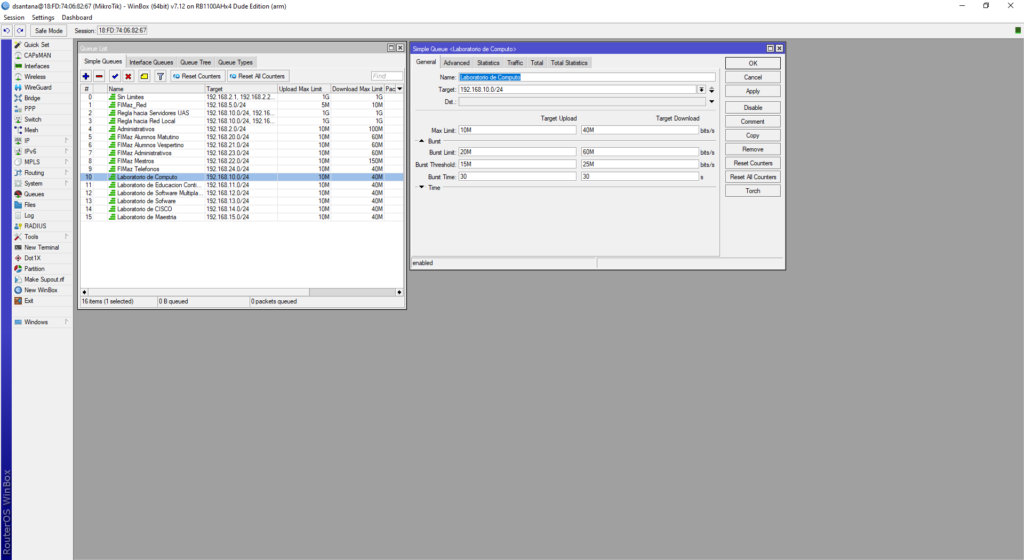

Objetivo: Configurar y gestionar colas de ancho de banda en MikroTik 6.46, aplicando limitaciones para diferentes dispositivos y tipos de tráfico. Aprenderás cómo controlar el ancho de banda utilizando Simple Queues y Queue Tree para optimizar el rendimiento de la red. Requisitos: Parte 1: Control Básico de Ancho de Banda usando Simple Queues Caso 1: Limitar el Ancho de Banda de un Dispositivo Específico Pasos: Prueba: Desde el dispositivo con IP 192.168.1.10, realiza una descarga y una carga a Internet. Observa que la velocidad está limitada a los valores especificados. Caso 2: Limitar el Ancho de Banda para un Rango de IPs Pasos: Prueba: Desde cualquier dispositivo en el rango 192.168.1.20-192.168.1.30, realiza una descarga y una carga. La velocidad máxima de conexión estará limitada a los valores especificados. Caso 3: Limitar el Ancho de Banda para Todos los Usuarios de la Red Local Pasos: Prueba: Con cualquier dispositivo de la red, realiza pruebas de descarga y carga. La velocidad de toda la red debe estar limitada a los valores definidos. Parte 2: Control Avanzado de Ancho de Banda usando Queue Tree Queue Tree es útil cuando necesitas mayor control, permitiendo la gestión del ancho de banda según tipos de tráfico, priorización, o estructura jerárquica. Caso 1: Crear un Límite Global con Sub-limites para Diferentes Tipos de Tráfico Pasos: Prueba: Realiza descargas HTTP desde un dispositivo en la red y verifica que solo usa hasta 15 Mbps, mientras que otros tipos de tráfico usan hasta 5 Mbps. Caso 2: Priorizar Ancho de Banda para un Dispositivo Crítico en la Red Pasos: Prueba: Desde el dispositivo 192.168.1.50, realiza una descarga. El ancho de banda debe ser de hasta 5 Mbps, mientras que otros dispositivos en la red tendrán el ancho de banda restante disponible. Parte 3: Configuración de Burst (Explosión de Velocidad) Burst permite que los usuarios experimenten velocidades superiores durante un corto periodo, proporcionando una «explosión» inicial que puede mejorar la experiencia. Caso: Configurar una Cola con Burst Pasos: Prueba: Desde el dispositivo 192.168.1.60, inicia una descarga. La velocidad inicial debe alcanzar los 5 Mbps y luego reducirse a 2 Mbps después de 15 segundos. Evaluación: Conclusión: Esta actividad te permite comprender cómo administrar el ancho de banda en MikroTik utilizando Simple Queues y Queue Tree. Configurar burst, límites globales y colas prioritarias proporciona un control avanzado y eficiente para optimizar el rendimiento de la red.

Configuración de Filter Rules en MikroTik 6.46 para Bloqueo por Contenido, Puertos, Protocolos, Direcciones IP y más

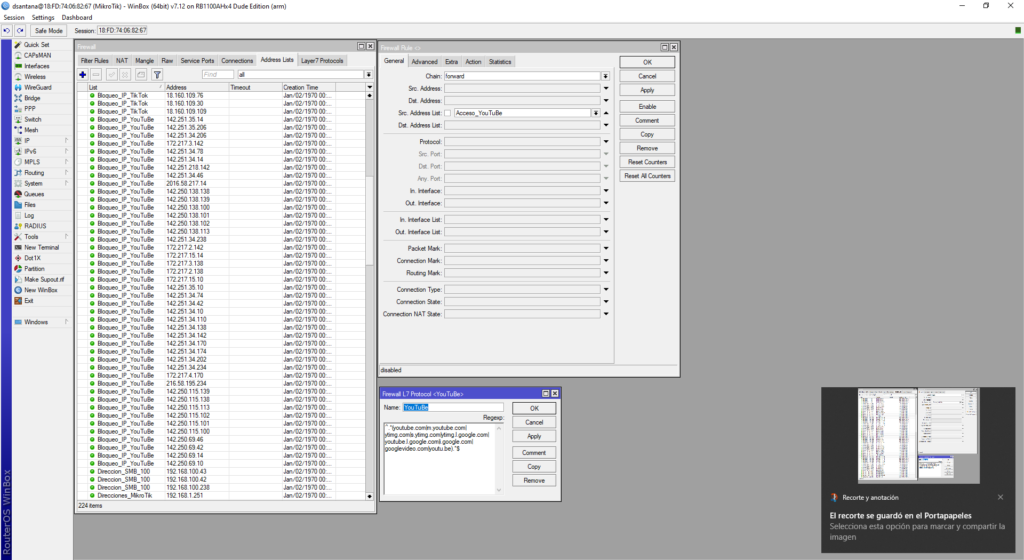

Objetivo: Configurar reglas de filtrado en MikroTik 6.46 para bloquear tráfico en función de diversos criterios, como contenido (Layer 7), puertos, protocolos, direcciones IP de origen y destino, y listas de direcciones (Address List). Requisitos: Instrucciones: Evaluación: Conclusión: Esta actividad te permitirá comprender cómo usar MikroTik 6.46 para configurar reglas avanzadas de filtrado (Filter Rules), proporcionando un control robusto sobre el tráfico de la red mediante la implementación de reglas basadas en contenido, puertos, protocolos y direcciones IP.

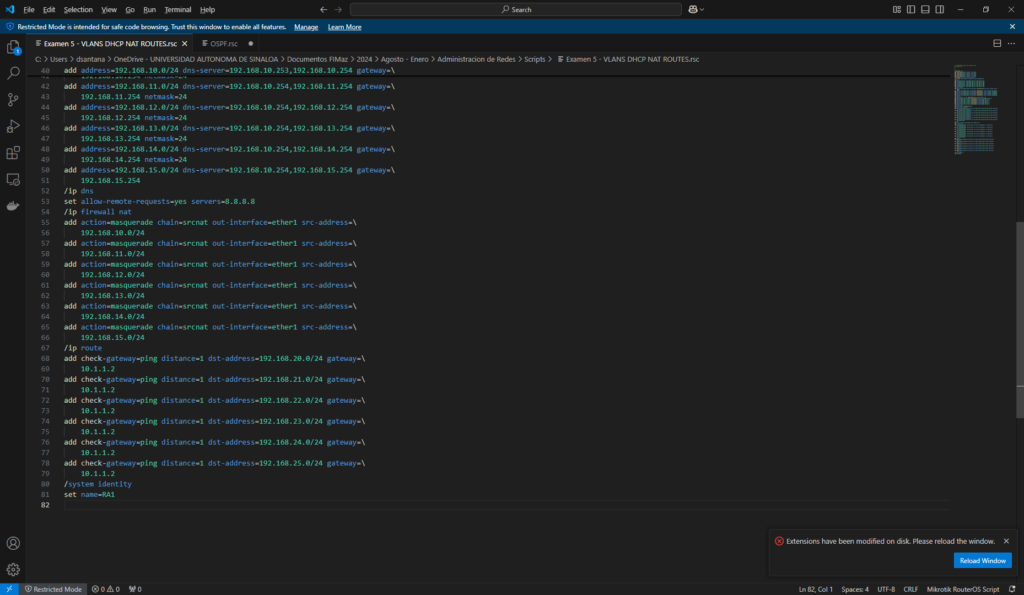

Rutas Estaticas MikroTik

Router 1 # Configuraciones R1ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=192.168.10.105/24 network=192.168.10.0 interface=ether1ip address add address=172.16.1.254/24 network=172.16.1.0 interface=ether2# Configuracion de la Ruta hacia la red LAN del R2ip route add dst-address=172.16.2.0/24 gateway=192.168.10.205# Configuracion de la Ruta hacia la red LAN del R1-1ip route add dst-address=192.168.1.0/24 gateway=172.16.1.253# Configuracion de la Ruta hacia la red LAN del R2-1ip route add dst-address=192.168.2.0/24 gateway=192.168.10.205 Router 1_1 # Configuraciones R1-1ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=172.16.1.253/24 network=172.16.2.0 interface=ether1ip address add address=192.168.1.254/24 network=192.168.1.0 interface=ether2# Configuracion de la Ruta hacia la red LAN del R1ip route add dst-address=192.168.10.0/24 gateway=172.16.1.254# Configuracion de la Ruta hacia la red LAN del R2ip route add dst-address=172.16.2.0/24 gateway=172.16.1.254# Configuracion de la Ruta hacia la red LAN del R2-1ip route add dst-address=192.168.2.0/24 gateway=172.16.1.254 Router 2 # Configuraciones R2ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=192.168.10.205/24 network=192.168.10.0 interface=ether1ip address add address=172.16.2.254/24 network=172.16.2.0 interface=ether2# Configuracion de la Ruta hacia la red LAN del R1ip route add dst-address=172.16.1.0/24 gateway=192.168.10.105# Configuracion de la Ruta hacia la red LAN del R1-1ip route add dst-address=192.168.1.0/24 gateway=192.168.10.105# Configuracion de la Ruta hacia la red LAN del R1-1ip route add dst-address=192.168.2.0/24 gateway=172.16.2.253 Router 2_1 # Configuraciones R2-1ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=172.16.2.253/24 network=172.16.2.0 interface=ether1ip address add address=192.168.2.254/24 network=192.168.1.0 interface=ether2# Configuracion de la Ruta hacia la red LAN del R2ip route add dst-address=192.168.10.0/24 gateway=172.16.2.254# Configuracion de la Ruta hacia la red LAN del R1ip route add dst-address=172.16.1.0/24 gateway=172.16.2.254# Configuracion de la Ruta hacia la red LAN del R1-1ip route add dst-address=192.168.1.0/24 gateway=172.16.2.254 Vídeo:

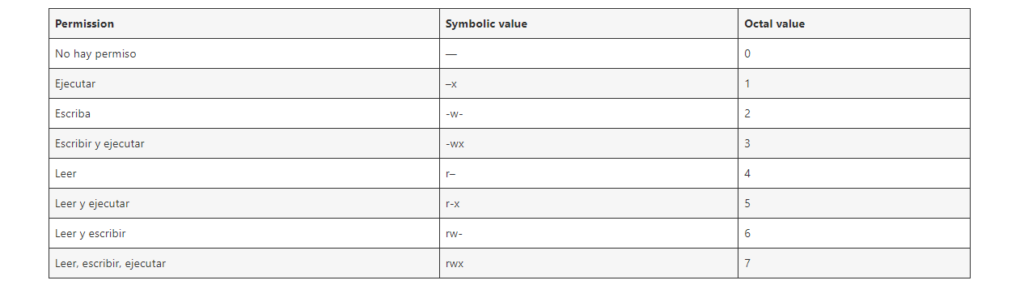

Gestión de los permisos de los archivos

Introducción a los permisos de los archivos Cada archivo o directorio tiene tres niveles de propiedad: A cada nivel de propiedad se le pueden asignar los siguientes permisos: Tenga en cuenta que el permiso de ejecución para un archivo le permite ejecutar ese archivo. El permiso de ejecución para un directorio le permite acceder al contenido del directorio, pero no ejecutarlo. Cuando se crea un nuevo archivo o directorio, se le asigna automáticamente el conjunto de permisos por defecto. El permiso por defecto para un archivo o directorio se basa en dos factores: Permisos de base Cada vez que se crea un nuevo archivo o directorio, se le asigna automáticamente un permiso base. Los permisos base de un archivo o directorio pueden expresarse en valores symbolic o octal. Permission Symbolic value Octal value No hay permiso — 0 Ejecutar –x 1 Escriba -w- 2 Escribir y ejecutar -wx 3 Leer r– 4 Leer y ejecutar r-x 5 Leer y escribir rw- 6 Leer, escribir, ejecutar rwx 7 El permiso base para un directorio es 777 (drwxrwxrwx), que concede a todo el mundo los permisos de lectura, escritura y ejecución. Esto significa que el propietario del directorio, el grupo y otros pueden listar el contenido del directorio, crear, borrar y editar elementos dentro del directorio, y descender en él. Tenga en cuenta que los archivos individuales dentro de un directorio pueden tener su propio permiso que podría impedirle editarlos, a pesar de tener acceso ilimitado al directorio. El permiso base para un archivo es 666 (-rw-rw-rw-), que concede a todo el mundo los permisos de lectura y escritura. Esto significa que el propietario del archivo, el grupo y otros pueden leer y editar el archivo. Ejemplo 1 Si un archivo tiene los siguientes permisos: $ ls -l -rwxrw—-. 1 sysadmins sysadmins 2 Mar 2 08:43 file Ejemplo 2 Si un directorio tiene los siguientes permisos: $ ls -dl directory drwxr—–. 1 sysadmins sysadmins 2 Mar 2 08:43 directory Nota El permiso base que se asigna automáticamente a un archivo o directorio es not el permiso por defecto con el que termina el archivo o directorio. Cuando se crea un archivo o directorio, el permiso base es alterado por el umask. La combinación del permiso base y el umask crea el permiso por defecto para los archivos y directorios. Máscara del modo de creación de archivos del usuario La umask es una variable que elimina automáticamente los permisos del valor de permiso base cada vez que se crea un archivo o directorio para aumentar la seguridad general de un sistema linux. El umask puede expresarse en symbolic o octal. Permission Symbolic value Octal value Leer, escribir y ejecutar rwx 0 Leer y escribir rw- 1 Leer y ejecutar r-x 2 Leer r– 3 Escribir y ejecutar -wx 4 Escriba -w- 5 Ejecutar –x 6 No hay permisos — 7 El valor por defecto de umask para un usuario estándar es 0002. El valor por defecto de umask para un usuario root es 0022. El primer dígito de umask representa los permisos especiales (sticky bit, ). Los tres últimos dígitos de umask representan los permisos que se quitan al usuario propietario (u), al propietario del grupo (g), y a otros (o) respectivamente. Ejemplo El siguiente ejemplo ilustra cómo el umask con un valor octal de 0137 se aplica al archivo con el permiso base de 777, para crear el archivo con el permiso por defecto de 640. Figura – Aplicación de la umask al crear un archivo Permisos por defecto El permiso por defecto para un nuevo archivo o directorio se determina aplicando el umask al permiso base. Ejemplo 1 Cuando un standard user crea un nuevo directory, el umask se establece en 002 (rwxrwxr-x), y el permiso base para un directorio se establece en 777 (rwxrwxrwx). Esto hace que el permiso por defecto sea 775 (drwxrwxr-x). Symbolic value Octal value Base permission rwxrwxrwx 777 Umask rwxrwxr-x 002 Default permission rwxrwxr-x 775 Esto significa que el propietario del directorio y el grupo pueden listar el contenido del directorio, crear, borrar y editar elementos dentro del directorio, y descender en él. Los demás usuarios sólo pueden listar el contenido del directorio y descender a él. Ejemplo 2 Cuando un standard user crea un nuevo file, el umask se establece en 002 (rwxrwxr-x), y el permiso base para un archivo se establece en 666 (rw-rw-rw-). Esto hace que el permiso por defecto sea 664 (-rw-rw-r–). Symbolic value Octal value Base permission rw-rw-rw- 666 Umask rwxrwxr-x 002 Default permission rw-rw-r– 664 Esto significa que el propietario del archivo y el grupo pueden leer y editar el archivo, mientras que los demás usuarios sólo pueden leerlo. Ejemplo 3 Cuando un root user crea un nuevo directory, el umask se establece en 022 (rwxr-xr-x), y el permiso base para un directorio se establece en 777 (rwxrwxrwx). Esto hace que el permiso por defecto sea 755 (rwxr-xr-x). Symbolic value Octal value Base permission rwxrwxrwx 777 Umask rwxr-xr-x 022 Default permission rwxr-xr-x 755 Esto significa que el propietario del directorio puede listar el contenido del mismo, crear, borrar y editar elementos dentro del directorio, y descender en él. El grupo y los demás sólo pueden listar el contenido del directorio y descender a él. Ejemplo 4 Cuando un root user crea un nuevo file, el umask se establece en 022 (rwxr-xr-x), y el permiso base para un archivo se establece en 666 (rw-rw-rw-). Esto hace que el permiso por defecto sea 644 (-rw-r—r–). Symbolic value Octal value Base permission rw-rw-rw- 666 Umask rwxr-xr-x 022 Default permission rw-r-r– 644 Esto significa que el propietario del archivo puede leer y editar el archivo, mientras que el grupo y otros sólo pueden leer el archivo.

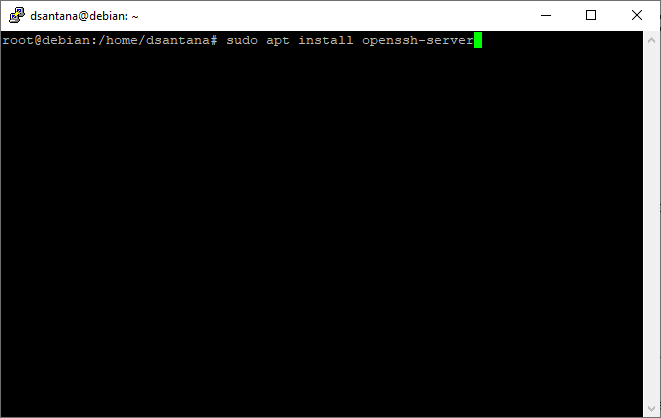

Instalacion de SSH-Server y Cliente

La instalación y configuración de SSH (Secure Shell) en Debian es bastante sencilla. Aquí tienes los pasos básicos: Para instalar el cliente SSH en Debian, sigue estos pasos:

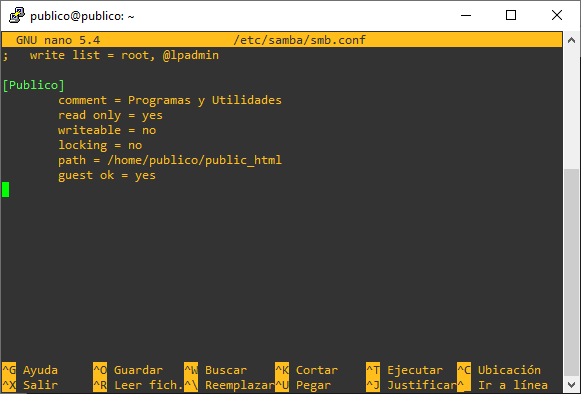

Samba en Debian

Introducción Samba es un protocolo para el intercambio de información, su propósito es implementar aplicaciones de acceso a archivos de nivel empresarial y operarlas en una LAN empresarial. A continuación, recorreremos el proceso de configuración Samba on Debian, que consta de varios pasos. Instalación de aplicaciones adicionales Primero debe actualizar el caché de apt e instalar los componentes de software necesarios. Abra la terminal y pegue: sudo apt update sudo apt install samba El comando anterior instalará los paquetes necesarios con sus dependencias. Administrar Usuarios Cuando se completa la implementación, creamos y configuramos el consumidor para obtener recursos.Hazlo: sudo useradd -m user1 Cambiar «usuario1» con el nombre de usuario realAl finalizar el proceso de creación, debemos crear una contraseña: sudo passwd user1 Y luego asigne el Samba grupo: sudo smbpasswd -a user1 Preparación de catálogos compartidos Después de crear y configurar usuarios, creamos recursos compartidos a los que tendrán acceso. Cree una carpeta compartida1 a lo largo de la ruta/medios mkdir /media/share1 A continuación, edite el Samba archivo de configuración con un editor de texto, en este caso nano: sudo nano /etc/samba/smb.conf Se utiliza para crear carpetas compartidas, otorgar acceso a ellas y otras configuraciones de servicios importantes.Ahora cree un nuevo recurso y defina los derechos de acceso al mismo.Cree una carpeta «share1», establezca permisos para user1: [share1] path = /media/share1 read only = no guest ok = no valid users = user1 Después de hacer esto, el usuario1 podrá acceder al directorio «share1». Reanudar Samba Después de cambiar la configuración, el servicio debe reiniciarse: sudo systemctl restart smbd.service Este comando reiniciará el Samba servicio y confirme los cambios realizados en la configuración. Comprobación de disponibilidad Una vez configurado, puede probar el acceso a carpetas compartidas desde otro host en la red. Para comprobar desde el propio servidor, puede utilizar el smbcliutilidad ent, que primero debe instalarse: sudo apt install smbclient -y Y luego verifica: smbclient -U user1 //[IP_address|Server_name]/share1 -c ‘ls’ O abriendo el administrador de archivos en otra computadora y escribiendo en la barra de direcciones: \\Debian_server_IP\share1 «Debian_server_IP» es la dirección IP del servidor recién configurado.Si todo se hizo correctamente, entonces, como resultado, debería ver el contenido de la carpeta «share1». Imagen 01 – Ejemplo de Samba dentro de la ruta de red \\148.227.227.2 o \\ publico.fimaz.uas.edu.mx

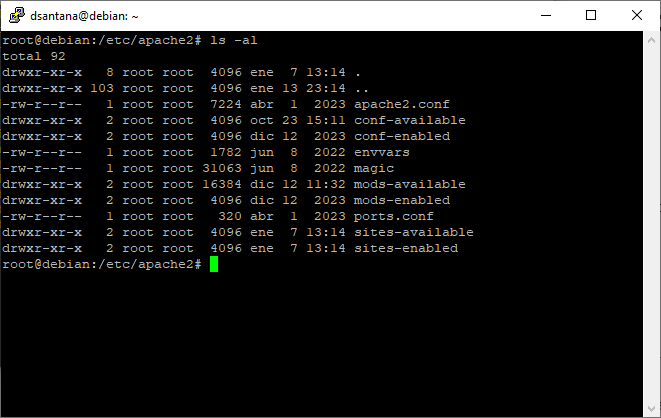

Apache

Introducción El servidor Apache HTTP es el servidor web más utilizado en el mundo. Proporciona muchas funciones potentes que incluyen módulos cargables dinámicamente, soporte de medios sólido y una amplia integración con otro software popular. En esta guía, explicaremos cómo instalar un servidor web Apache en su servidor Debian 9. requisitos previos Antes de comenzar esta guía, debe tener un usuario no root normal con privilegios sudo configurado en su servidor. Además, deberá habilitar un firewall básico para bloquear puertos no esenciales. Cuando tenga una cuenta disponible, inicie sesión como su usuario no root para comenzar. Paso 1: Instalación de Apache Apache está disponible en los repositorios de software predeterminados de Debian, lo que permite instalarlo mediante herramientas de administración de paquetes convencionales. Comencemos por actualizar el índice del paquete local para reflejar los cambios más recientes: Luego, instale el apache2: Después de confirmar la instalación, apt instalará Apache y todas las dependencias requeridas. Paso 2: Ajustar el cortafuegos Antes de probar Apache, es necesario modificar la configuración del firewall para permitir el acceso externo a los puertos web predeterminados. Suponiendo que siguió las instrucciones de los requisitos previos, debe tener un firewall UFW configurado para restringir el acceso a su servidor. Durante la instalación, Apache se registra con UFW para proporcionar algunos perfiles de aplicación que se pueden usar para habilitar o deshabilitar el acceso a Apache a través del firewall. Enumere los ufwperfiles de aplicación escribiendo: Verá una lista de los perfiles de aplicación: Los perfiles de Apache comienzan con WWW: Se recomienda que habilite el perfil más restrictivo que seguirá permitiendo el tráfico que ha configurado. Como aún no hemos configurado SSL para nuestro servidor en esta guía, solo necesitaremos permitir el tráfico en el puerto 80: Puede verificar el cambio escribiendo: Debería ver el tráfico HTTP permitido en el resultado mostrado: Como puede ver, el perfil se ha activado para permitir el acceso al servidor web. Paso 3: Comprobación de su servidor web Al final del proceso de instalación, Debian 9 inicia Apache. El servidor web ya debería estar en funcionamiento. Verifique con el systemdsistema de inicio para asegurarse de que el servicio se esté ejecutando escribiendo: Como puede ver en este resultado, el servicio parece haberse iniciado correctamente. Sin embargo, la mejor manera de probar esto es solicitar una página de Apache. Puede acceder a la página de destino predeterminada de Apache para confirmar que el software se está ejecutando correctamente a través de su dirección IP. Si no conoce la dirección IP de su servidor, puede obtenerla de diferentes maneras desde la línea de comandos. Intente escribir esto en el símbolo del sistema de su servidor: Recibirá algunas direcciones separadas por espacios. Puede probar cada uno en su navegador web para ver si funcionan. Una alternativa es usar la curlherramienta, que debería brindarle su dirección IP pública tal como se ve desde otra ubicación en Internet. Primero, instale curlusando apt: Luego, use curlpara recuperar icanhazip.com usando IPv4: Cuando tenga la dirección IP de su servidor, ingrésela en la barra de direcciones de su navegador: Debería ver la página web predeterminada de Debian 9 Apache: Esta página indica que Apache está funcionando correctamente. También incluye información básica sobre archivos importantes de Apache y ubicaciones de directorios. Paso 4: Administrar el proceso de Apache Ahora que tiene su servidor web en funcionamiento, repasemos algunos comandos básicos de administración. Para detener su servidor web, escriba: Para iniciar el servidor web cuando está detenido, escriba: Para detener y volver a iniciar el servicio, escriba: Si simplemente está realizando cambios de configuración, Apache a menudo puede volver a cargar sin perder las conexiones. Para hacer esto, use este comando: De forma predeterminada, Apache está configurado para iniciarse automáticamente cuando se inicia el servidor. Si esto no es lo que desea, deshabilite este comportamiento escribiendo: Para volver a habilitar el servicio para que se inicie en el arranque, escriba: Apache ahora debería iniciarse automáticamente cuando el servidor se inicie de nuevo. Paso 5: Configuración de hosts virtuales (recomendado) Al usar el servidor web Apache, puede usar hosts virtuales (similares a los bloques de servidor en Nginx) para encapsular los detalles de configuración y alojar más de un dominio desde un solo servidor. Configuraremos un dominio llamado ejemplo.com , pero debe reemplazarlo con su propio nombre de dominio . Apache en Debian 9 tiene un bloque de servidor habilitado de forma predeterminada que está configurado para entregar documentos desde el /var/www/htmldirectorio. Si bien esto funciona bien para un solo sitio, puede volverse difícil de manejar si aloja varios sitios. En lugar de modificar /var/www/html, vamos a crear una estructura de directorio dentro /var/wwwde nuestro sitio example.com , dejándolo /var/www/htmlcomo el directorio predeterminado que se atenderá si la solicitud de un cliente no coincide con ningún otro sitio. Cree el directorio para ejemplo.com de la siguiente manera, usando la -pmarca para crear los directorios principales necesarios: A continuación, asigne la propiedad del directorio con la $USERvariable ambiental: Los permisos de sus raíces web deberían ser correctos si no ha modificado su unmaskvalor, pero puede asegurarse escribiendo: Dupdo Luego, crea una index.htmlpágina de muestra usando nanoo tu editor favorito: En el interior, agregue el siguiente código HTML de muestra:/var/www/ejemplo.com/html/index.html Guarde y cierre el archivo cuando haya terminado. Para que Apache sirva este contenido, es necesario crear un archivo de host virtual con las directivas correctas. En lugar de modificar el archivo de configuración predeterminado ubicado en /etc/apache2/sites-available/000-default.confdirectamente, hagamos uno nuevo en :/etc/apache2/sites-available/example.com.conf Pegue el siguiente bloque de configuración, que es similar al predeterminado, pero actualizado para nuestro nuevo directorio y nombre de dominio:/etc/apache2/sitios-disponibles/ejemplo.com.conf Tenga en cuenta que hemos actualizado DocumentRoota nuestro nuevo directorio y ServerAdmina un correo electrónico al que puede acceder el administrador del sitio example.com . También hemos agregado dos directivas: ServerName, que establece el dominio base que debe coincidir con esta definición de host virtual y ServerAlias, que define otros nombres que deben coincidir como si fueran el nombre base. Guarde y cierre el archivo cuando haya terminado. Habilitemos el archivo con la a2ensiteherramienta: Deshabilite el sitio predeterminado definido en 000-default.conf: A continuación, probemos los errores de configuración: Debería ver el siguiente resultado: Reinicie Apache para implementar sus cambios: Apache ahora debería estar sirviendo su nombre de dominio. Puede probar esto navegando a , donde debería ver algo como esto:http://example.com Paso 6: familiarizarse con los archivos