Me complace enormemente tenerte aquí. Este es un lugar donde la educación, la tecnología y la innovación se encuentran. Ya sea que seas un estudiante, un investigador o un profesional en busca de perfeccionar tus habilidades, mis talleres y recursos están diseñados para ofrecerte una experiencia enriquecedora y práctica.

En esta sección, encontrarás una amplia variedad de contenidos que abarcan temas como:

- Asignaturas: Información detallada sobre las asignaturas que impartimos, incluyendo Redes y Cableado Estructurado, Administración de Redes, y Seguridad de Redes.

- Conferencias: Accede a conferencias impartidas por expertos en diversas áreas de la informática y la educación.

- Diplomados: Descubre nuestros diplomados que te permitirán profundizar en temas específicos y obtener certificaciones reconocidas.

- Seminarios y Simposios: Participa en seminarios y simposios que fomentan el intercambio de conocimientos y experiencias entre profesionales y académicos.

- Talleres: Inscríbete en nuestros talleres prácticos donde podrás aplicar tus conocimientos y desarrollar nuevas habilidades.

Explora mis recursos, participa activamente y no dudes en compartir tus ideas y preguntas. Estamos aquí para apoyarte en cada paso de tu viaje de aprendizaje.

¡Vamos a crear y aprender juntos!

🌐 Configuración de un Servidor NTPSEC en Debian 13

🌐 Configuración de un Servidor NTPSEC en Debian 13 🔒 NETSEC – Sincronización Horaria Profesional 👨🏫 Docente: José David Santana Alaniz 📍 Zona horaria: America/Mazatlan 📖 OBJETIVO DE LA PRÁCTICA...

Leer más🧰 Herramientas Físicas de Red: ¿Qué Son y Para Qué Sirven?

En el ámbito de las telecomunicaciones y redes informáticas, las herramientas físicas son esenciales para la instalación, mantenimiento y diagnóstico de redes cableadas. A continuación, se describen las herramientas más...

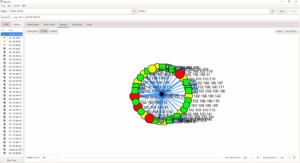

Leer más🧭 Acceso y Uso de Zenmap para Visualización Gráfica

🎯 ¿Qué es Zenmap? Zenmap es la interfaz gráfica oficial de Nmap, diseñada para facilitar el uso de esta herramienta de escaneo de redes. Permite a los usuarios visualizar gráficamente los resultados...

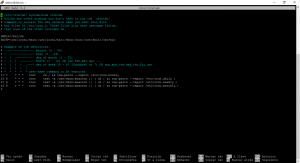

Leer más🧭 Exploración de Redes con Nmap en Windows

🎯 Objetivo General Capacitar a los participantes en el uso de Nmap en entornos Windows para realizar análisis de red, detección de servicios y evaluación de seguridad, aplicando buenas prácticas...

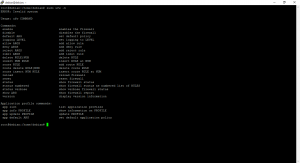

Leer más🧭 Manual de Comandos Nmap

1. Introducción Nmap (Network Mapper) es una herramienta de código abierto para escaneo de redes y auditoría de seguridad. Permite descubrir hosts, servicios, sistemas operativos y vulnerabilidades en una red....

Leer más🧭 Guía Completa de Comandos de la Consola de Windows: Funciones, Usos y Clasificación por Categorías

📁 Gestión de archivos y directorios Comando Importancia Escenario recomendado cd Navegar entre carpetas Acceder a una carpeta específica para trabajar con sus archivos dir Ver contenido de una carpeta Confirmar...

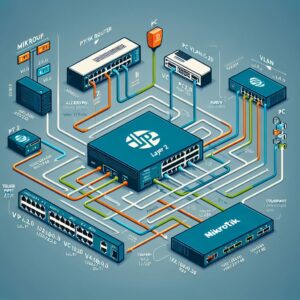

Leer másImplementación de VLANs en MikroTik con Switches HP Capa 2

📘 Implementación de VLANs en MikroTik con Switches HP Capa 2 1. Fundamentos de VLANs Una VLAN (Virtual LAN) permite agrupar dispositivos dentro de una misma red lógica, aunque estén físicamente separados....

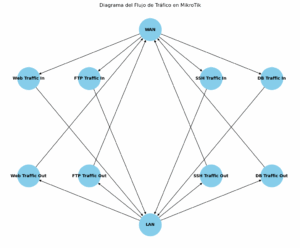

Leer másGestión Inteligente del Tráfico en MikroTik: De PFIFO a PCQ con Marcación y Control de Ancho de Banda

🧠 Gestión Inteligente del Tráfico en MikroTik: De PFIFO a PCQ con Marcación y Control de Ancho de Banda 🎯 Objetivo General Configurar un router MikroTik para cambiar el tipo de cola...

Leer másSistema de Defensa Progresiva contra Accesos Fallidos en Red WAN con MikroTik

🛡️ Sistema de Defensa Progresiva contra Accesos Fallidos en Red WAN con MikroTik 🎯 Objetivo General Implementar un sistema automatizado en MikroTik que detecte, registre y bloquee direcciones IP externas que realicen...

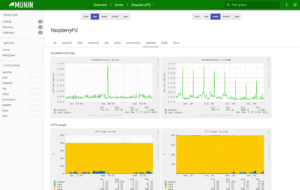

Leer másActividad: Configuración de Ntopng en MikroTik 6.46 para el Monitoreo de Tráfico de Red

Actividad: Configuración de Ntopng en MikroTik 6.46 para el Monitoreo de Tráfico de Red Objetivo: Configurar Ntopng para monitorear el tráfico de red en un entorno MikroTik, lo que permitirá analizar en tiempo...

Leer másConfigurar No-IP en tu módem HG8145V5V3 de Telmex y redireccionar puertos hacia la red pública

Paso 1: Crear una cuenta en No-IP Paso 2: Crear un host en No-IP Paso 3: Configurar No-IP en el módem Telmex Paso 4: Redireccionar puertos en el módem Telmex...

Leer másInstalar y configurar Fog Project en Debian 12.9

Paso 1: Preparativos iniciales Paso 2: Clonar el repositorio de Fog Project Paso 3: Ejecutar el script de instalación Paso 4: Configuración durante la instalación Paso 5: Finalizar la instalación...

Leer másConfigurar un Router MikroTik para que trabaje con Fog Project

Paso 1: Acceder al router MikroTik Paso 2: Configurar el servidor DHCP Paso 3: Configurar las opciones DHCP en MikroTik Paso 4: Configurar el servidor TFTP en Fog Paso 5:...

Leer másGuía para Aplicar Encuestas Iniciales y Finales en Moodle

Moodle de la Facultad de Informática MazatlánVersión: 4.0.2URL: https://moodle.fimaz.uas.edu.mx/ 1. Ingresar a Moodle 2. Activar Edición en el Curso 3. Agregar el Recurso «Retroalimentación» 4. Configurar la Retroalimentación 5. Importar el Archivo...

Leer másGuía para restaurar cursos desde el menú «Importar»

Moodle de la Facultad de Informática MazatlánVersión: 4.0.2URL: https://moodle.fimaz.uas.edu.mx/ Consejos útiles: Con estos pasos, podrás restaurar cursos fácilmente en Moodle utilizando la función «Importar». Si necesitas asistencia adicional, contacta al soporte técnico...

Leer másGuía para crear grupos en Moodle

Moodle de la Facultad de Informática MazatlánVersión: 4.0.2URL: https://moodle.fimaz.uas.edu.mx/ ¿Qué son los grupos en Moodle? Los grupos en Moodle permiten organizar a los estudiantes dentro de un curso en subgrupos...

Leer másGuía para restaurar cursos en Moodle

Moodle de la Facultad de Informática MazatlánVersión: 4.0.2URL: https://moodle.fimaz.uas.edu.mx/ ¿Qué es la restauración de cursos? La restauración de cursos en Moodle permite importar los contenidos respaldados previamente (archivos .mbz) a...

Leer másGuía para realizar respaldos de cursos en Moodle

Moodle de la Facultad de Informática MazatlánVersión: 4.0.2URL: https://moodle.fimaz.uas.edu.mx/ Pasos para realizar un respaldo de curso: Recomendaciones adicionales: Vídeo:

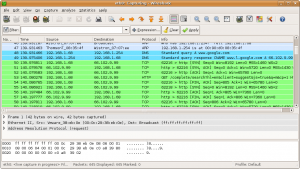

Leer másManual Completo: Uso de Wireshark

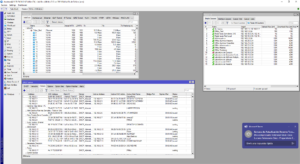

Wireshark es una herramienta de análisis de protocolos de red que permite capturar y examinar datos en tiempo real. Este manual proporciona una guía detallada sobre el uso de Wireshark,...

Leer másManual Completo: Pruebas de Penetración – Explotando una Vulnerabilidad con Metasploit Framework

Este manual ofrece una guía paso a paso para llevar a cabo una prueba de penetración explotando una vulnerabilidad usando Metasploit Framework. El objetivo es ilustrar el proceso desde el...

Leer másMetasploit Framework

Manual Completo: Uso de Metasploit Framework Metasploit Framework es una herramienta de código abierto ampliamente utilizada para realizar pruebas de penetración y actividades relacionadas con la seguridad ofensiva. Este manual...

Leer másMikroTik – OSPF

Actividad Completa: Configuración de OSPF en MikroTik El Protocolo de Primeros en el Sistema Abierto (OSPF) es un protocolo de enrutamiento dinámico que optimiza la comunicación entre múltiples routers al...

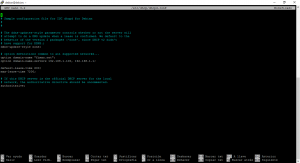

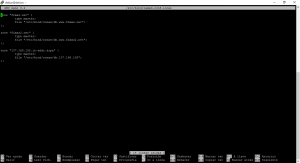

Leer másConfiguración de una VPN en MikroTik 6.46

Objetivo: Configurar una VPN en MikroTik 6.46 para permitir el acceso seguro a la red local desde ubicaciones remotas. En esta actividad configuraremos una VPN PPTP (Point-to-Point Tunneling Protocol), que es relativamente...

Leer másConfiguración Detallada de Control de Ancho de Banda en MikroTik 6.46 usando Queues

Objetivo: Configurar y gestionar colas de ancho de banda en MikroTik 6.46, aplicando limitaciones para diferentes dispositivos y tipos de tráfico. Aprenderás cómo controlar el ancho de banda utilizando Simple...

Leer másConfiguración de Filter Rules en MikroTik 6.46 para Bloqueo por Contenido, Puertos, Protocolos, Direcciones IP y más

Objetivo: Configurar reglas de filtrado en MikroTik 6.46 para bloquear tráfico en función de diversos criterios, como contenido (Layer 7), puertos, protocolos, direcciones IP de origen y destino, y listas...

Leer másRutas Estaticas MikroTik

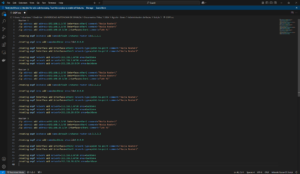

Router 1 # Configuraciones R1ip dhcp-client remove numbers=0# Configuracion del direccionamiento IPip address add address=192.168.10.105/24 network=192.168.10.0 interface=ether1ip address add address=172.16.1.254/24 network=172.16.1.0 interface=ether2# Configuracion de la Ruta hacia la red LAN...

Leer másConfiguración de Ntopng en MikroTik 6.46 para el Monitoreo de Tráfico de Red

Actividad: Configuración de Ntopng en MikroTik 6.46 para el Monitoreo de Tráfico de Red Objetivo: Configurar Ntopng para monitorear el tráfico de red en un entorno MikroTik, lo que permitirá analizar en...

Leer másSimplificando el Despliegue de Aplicaciones

Introducción Simplificando el Despliegue de Aplicaciones significa hacer más fácil o reducir la complejidad del proceso de implementar o poner en funcionamiento aplicaciones informáticas. En el contexto del título Simplificando...

Leer másAdministración de Redes Empresariales con GNS3

En un entorno empresarial, la eficiencia y la seguridad de la red son aspectos fundamentales para garantizar la continuidad operativa. La administración de redes abarca la configuración, monitoreo, y mantenimiento...

Leer másRedes y Cableado Estructurado

Unidad I. Introducción A Las Redes De Computadoras 1.1 Importancia de las redes 1.2 Componentes de una red 1.3 Dispositivos y Medios de transmisión 1.4 Clasificación de las redes y...

Leer másIntroducción a las Redes

Introducción a las Redes Módulo Tema Objetivo Las redes en la actualidad Explique los avances en las tecnologías de red modernas. Las redes afectan nuestras vidas Explique la...

Leer másEjecución de mi primer proyecto

A continuación, te guiaré a través de los pasos que debes seguir después de crear los archivos docker-compose.yaml y Dockerfile: ¡Listo! Ahora deberías tener tus servicios funcionando.

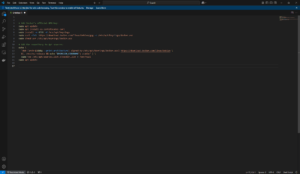

Leer másdocker-compose.yaml

Un archivo docker-compose.yaml representa la configuración de una aplicación multi-contenedor en Docker. En él, se definen los servicios, redes y volúmenes que componen la aplicación, todo en un único archivo YAML. Crear el...

Leer másDockerfile

Un Dockerfile es un documento de texto que contiene todas las instrucciones necesarias para construir una imagen de Docker. En él, se describen los comandos que un usuario podría ejecutar...

Leer másInstalacion y configuracion de Docker en Debian Linux

Docker es una plataforma de código abierto que permite desarrollar, enviar y ejecutar aplicaciones dentro de contenedores. Los contenedores son entornos ligeros y portátiles que incluyen todo lo necesario para ejecutar...

Leer másGestión de los permisos de los archivos

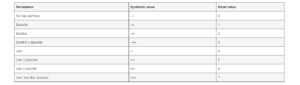

Introducción a los permisos de los archivos Cada archivo o directorio tiene tres niveles de propiedad: A cada nivel de propiedad se le pueden asignar los siguientes permisos: Tenga en...

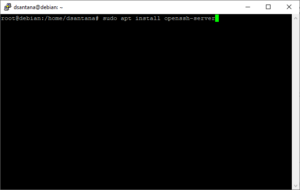

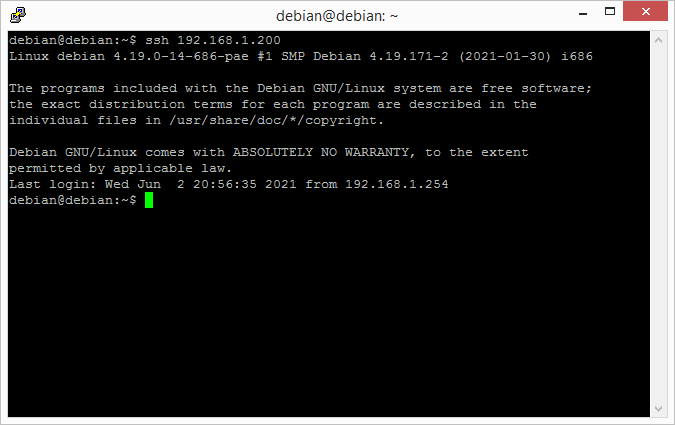

Leer másInstalacion de SSH-Server y Cliente

La instalación y configuración de SSH (Secure Shell) en Debian es bastante sencilla. Aquí tienes los pasos básicos: Para instalar el cliente SSH en Debian, sigue estos pasos:

Leer másV-SOL – Configuración básica de OLT GPON + ONU

Paso 1.- Iniciar sesión en la OLT Primer acceso a OLT: IP default: 192.168.8.200 Usuario: admin Password: Xpon@Olt9417# (Se recomienda cambiar la contraseña por defecto) Paso 2.- Creación de VLANs....

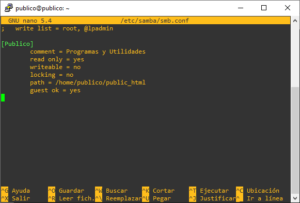

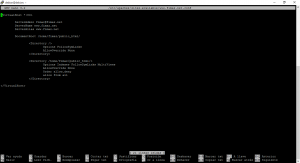

Leer másSamba en Debian

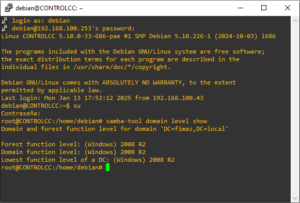

Introducción Samba es un protocolo para el intercambio de información, su propósito es implementar aplicaciones de acceso a archivos de nivel empresarial y operarlas en una LAN empresarial. A continuación,...

Leer másDiseño e Instalación de Redes

Diseño e Instalación de Redes M.C. José David Santana Alaniz dsantana@uas.edu.mx https://dsantana.uas.edu.mx Bienvenido al curso. Este es el segundo curso de la serie curricular la Licenciatura en Ingenieria en Sistemas...

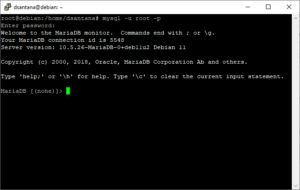

Leer másPHPMyAdmin

Posicionarse en el directorio /tmp Descargar el archivo de PHPMyAdmin del sitio de respositorios oficial Instalar el unzip Descomprimir el archivo phpMyAdmin-5.1.1-all-languages.zip Mover phpMyAdmin-5.1.1-all-languages.zip a /usr/share/phpmyadmin Cambiar los permisos de...

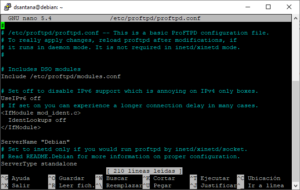

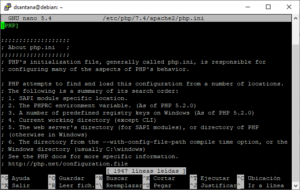

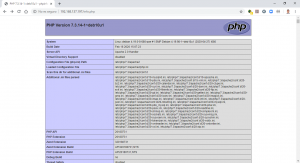

Leer másConfiguración de PHP

Configuración de PHP – Debian (Puerto 80) A continuación hay lo listado de comandos necesarios para la instalaición manual de lo PHP 7.3 en lo Ubuntu 19.10 o Debian 10....

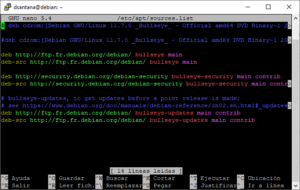

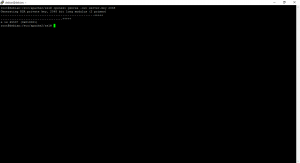

Leer másConfigurar tu repositorio de GNU/Linux Debian

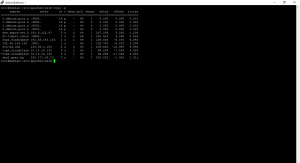

Configurar tu repositorio de GNU/Linux Debian de forma manual es sumamente sencillo. En algunas ocasiones, nuestra distribución Debian se instalará con los paquetes base y no tendremos configurados los repositorios oficiales, por...

Leer másConfigurar servidores DNS

Configurar servidores DNS en Linux/Ubuntu usando la consola (Puerto 53) En la terminal de Linux/Debian editar el archivo de configuración de los servidores DNS con el siguiente comando: En ese archivo...

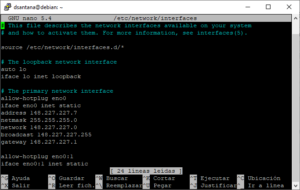

Leer másConfiguración de IP estática

Configurar dirección IP estática en Linux/Debian usando la consola (TCP/UDP) En la terminal de Linux/Bebian Comprueba las interfaces de red que tienes en el equipo. Podrás observar que las inferfaces...

Leer másInstalación de Debian

Empezando la instalación Lo primero que tendremos que hacer será seleccionar el idioma de nuestra distro, el cual se aplicará también al asistente de instalación. El siguiente paso será elegir...

Leer másSamba 4 como Controlador de Dominios AD DC en Debian 12

Samba es un software libre que permite la interoperabilidad entre sistemas operativos Unix/Linux y Windows. Proporciona servicios de archivos e impresión para clientes SMB/CIFS (Server Message Block/Common Internet File System), que...

Leer másFog Project

Que es FOG FOG es una solución de imágenes de computadora de código abierto, gratuita y basada en Linux para varias versiones de Windows (XP, Vista, 7, 8 / 8.1,...

Leer másRespaldos Moodle

Crear un archivo .sh de nombre respaldo_moodle.sh Incrustar el siguiente código: Ejecutar el archivo .sh de la siguiente forma Encontraremos que el respaldo se realizara en el siguiente directorio por...

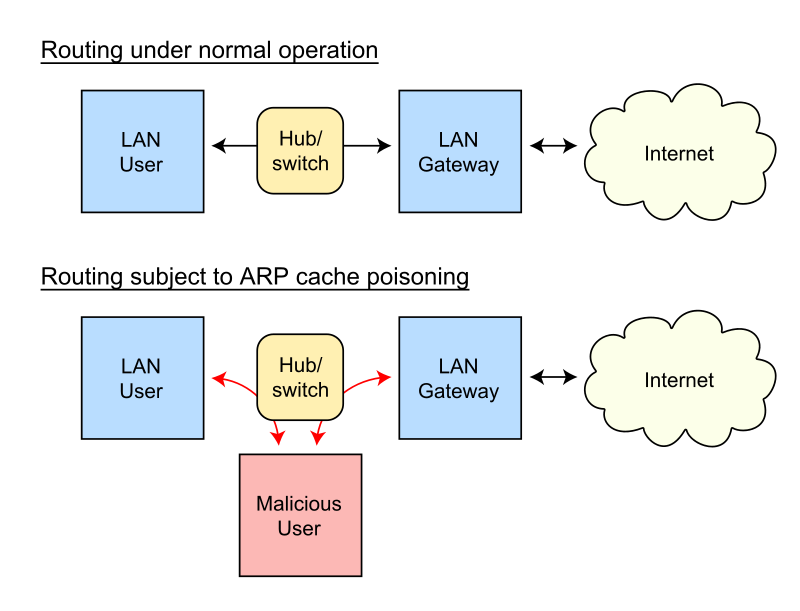

Leer másCómo hacer un ataque ARP Poisoning con Kali Linux

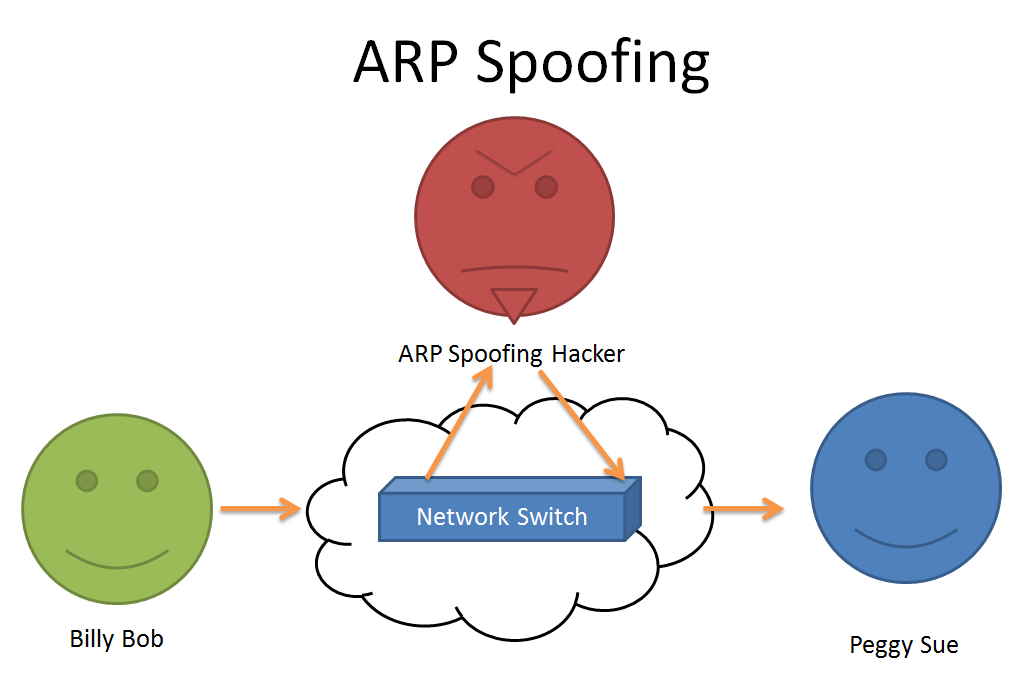

Los ataques ARP Poisoning se basan principalmente en enviar mensajes ARP modificados (spoofing) a la tarjeta de red de manera que, al conectarse a la red local, suplantemos la identidad de otro de...

Leer más¿Qué es el envenenamiento ARP o ataque ARP Spoofing y ¿Cómo funciona?

Un ARP Spoofing es una especie de ataque en el que un atacante envía mensajes falsificados ARP (Address Resolution Protocol) a una LAN. Como resultado, el atacante vincula su dirección...

Leer másComandos Principales de Nmap para escanear hosts remotos

Nmap es uno de los mapeadores de redes más populares del mundo de la seguridad de la información. Tanto los profesionales de la ciberseguridad como los novatos lo utilizan para auditar y...

Leer másAnalizadores de red y Sniffers para Microsoft Windows y Linux

¿Qué es un Sniffer? Un sniffer es una aplicación especial para redes informáticas, que permite como tal capturar los paquetes que viajan por una red. Este es el concepto más sencillo que podemos dar al...

Leer másServidor NTP

Network Time Protocol (NTP) es un protocolo de Internet para sincronizar los relojes de los sistemas informáticos a través del enrutamiento de paquetes en redes con latencia variable. NTP utiliza...

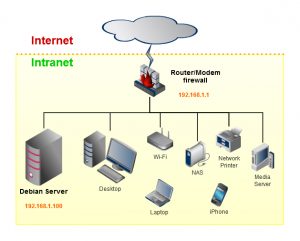

Leer másDiagrama de la Red

El diagrama de una red casera Este manual tiene como objetivo integrar el servidor debian en un red casera típica y cerrada. El acceso a Internet se hace a través...

Leer másCertificados SSL auto-firmados

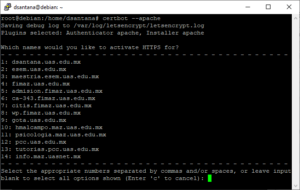

Seguridad de la capa de transporte (en inglés: Transport Layer Security o TLS) y su antecesor Secure Sockets Layer (SSL; en español capa de puertos seguros) son protocolos criptográficos, que...

Leer másCache web: Squid

Objetivo El paquete squid es un proxy Internet con una cache integrada. La ventaja de una cache internet es que se guardan localmente los datos pedidos previamente para que, en...

Leer másVirtual Host

El alojamiento compartido o alojamiento virtual, en inglés Virtual hosting, es una de las modalidades más utilizadas por las empresas dedicadas al negocio del alojamiento web. Dependiendo de los recursos...

Leer másServidor HTTP

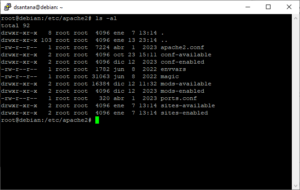

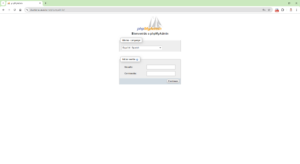

Apache2 Instalación Verificación En un navegador web, debemos escribir la dirección del servidor (http://192.168.1.100): SSL Objetivo La adición del soporte ssl al servidor web permite establecer conexiones seguras y encriptadas...

Leer másServidor DHCP

El protocolo de configuración dinámica de host (en inglés: Dynamic Host Configuration Protocol, también conocido por sus siglas de DHCP) es un protocolo de red de tipo cliente/servidor mediante el...

Leer másServidor DNS Local

El sistema de nombres de dominio (Domain Name System o DNS, por sus siglas en inglés)1 es un sistema de nomenclatura jerárquico descentralizado para dispositivos conectados a redes IP como...

Leer más